Kolejny atak na bazę sił zbrojnych Nigru

Opracował: Krzysztof Danielewicz, 12.1.2020

9 stycznia 2020 r. w trakcie ataku islamistów na bazę wojskową w Nigrze śmierć poniosło 89 żołnierzy nigeryjskich. Jeszcze tego samego dnia przedstawiciel rządu twierdził, że śmierć poniosło tylko 25 żołnierzy. Do ataku doszło na zachodzie kraju w mieście Chinagodrar. Zabici żołnierze zostali pochowani w sobotę na cmentarzu w stolicy Nigru Niamey. Ostateczna liczba ofiar mogła być większa, ponieważ część z nich była chowana natychmiast po ich śmierci, jeszcze w czwartek, na miejscu ataku. Minister obrony Issoufou Katambe poinformował, że ostateczna liczba ofiar może być znana w niedzielę, po zakończeniu spotkania rady bezpieczeństwa narodowego. Napastnicy zostali wypłoszeni przez francuskie lotnictwo, w przeciwnym razie mogłoby zginąć więcej osób. Do tej chwili nikt nie przyznał się do odpowiedzialności za atak[1].

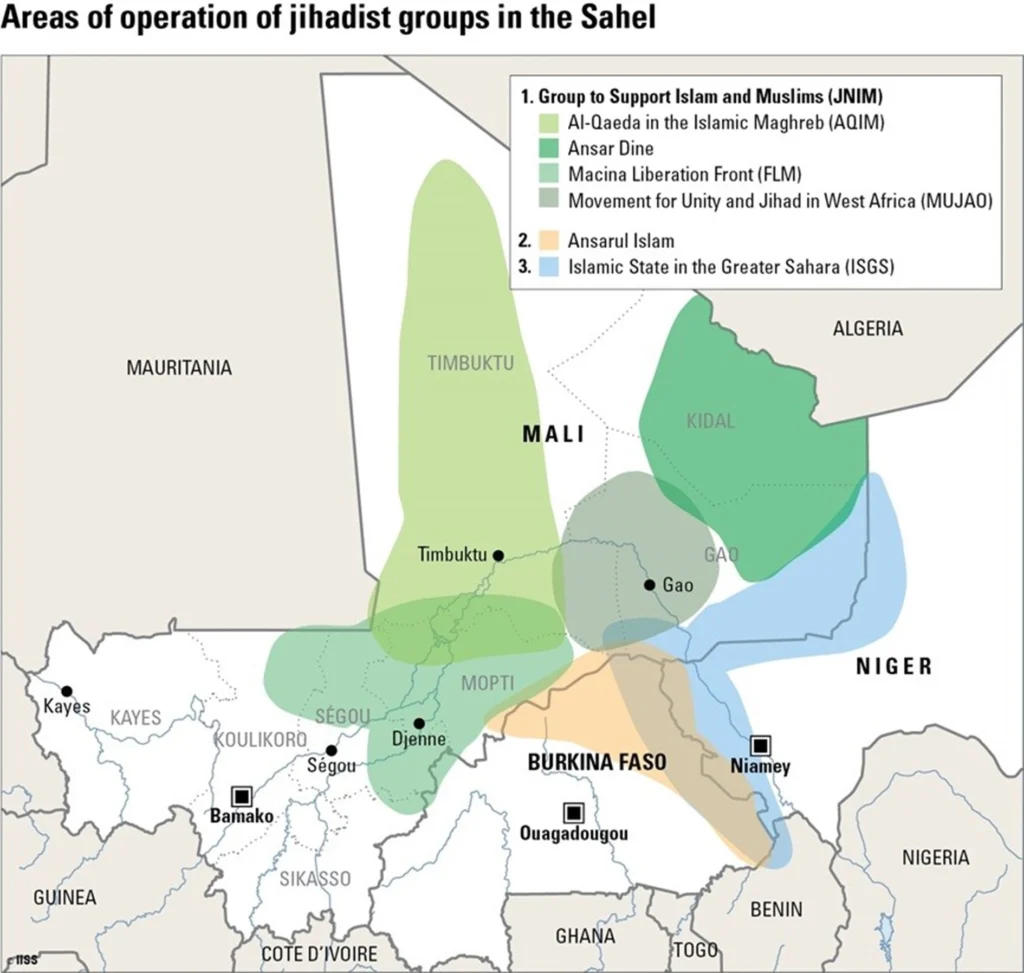

Atak w Chinagodrar był kolejnym na siły zbrojne Nigru, do którego doszło niespełna miesiąc od zdarzeń w Inates w grudniu 2019 r. Wtedy to grupa powiązana z IS, tj. Islamic State in the Greater Sahara (ISGS)[2], zabiła 71 żołnierzy Nigru. Był to najbardziej śmiercionośny atak od wielu lat[3].

Do ataku na posterunek wojskowy 10 grudnia 2019 r. w Inates doszło kilka dni przed spotkaniem we Francji, gdzie prezydent E. Macron miał rozmawiać z liderami Mali, Nigru i Burkiny Faso na temat przyszłości wojsk francuskich na Sahelu. Napastnicy w pierwszej kolejności zniszczyli środki łączności, co miało uniemożliwić wezwanie wsparcia[4]. Do samobójczych zamachów wykorzystali motocykle, moździerze oraz kilka samochodów wypełnionych materiałem wybuchowym. Baza została na pewien czas opanowana przez napastników, a następnie odbita przez wysłane siły nigeryjskie. Zanim jednak napastnicy opuścili bazę, dodatkowo przejęli wiele egzemplarzy broni, amunicji oraz 16 samochodów[5]. Według oświadczenia przedstawiciela Państwa Islamskiego podczas ataku zginęło ponad 100 żołnierzy, a wielu innych odniosło rany.

Źródło: https://www.iiss.org/blogs/analysis/2019/06/conflicts-in-mali, 12.01.2020

Po ataku siły zbrojne Nigru rozpoczęły kontratak przy wykorzystaniu batalionu wyszkolonego przez siły amerykańskie. Doszło do niego 48 km od Ouallam, gdzie dwa lata wcześniej zostało zabitych czterech Amerykanów[6] oraz pięciu żołnierzy Nigru[7]. W trakcie walk śmierć poniosło także wielu napastników. Według przedstawiciela rządu Nigru miało ich być 57. W związku z tym zdarzeniem prezydent Nigru Issoufa Mahamadou musiał skrócić swoją wizytę w Egipcie[8].

Liczba ofiar w Nigrze w zeszłym roku wrosła czterokrotnie, osiągając – według the Armed Conflict Location & Event Data Project – liczbę 400 osób[9]. Liczba ofiar w Nigrze rośnie pomimo wysiłków sił międzynarodowych. Według niektórych źródeł napastnicy przybyli z Mali. Ataki te są możliwe, ponieważ regionalne rządy nie dysponują wystarczającą liczbą wojsk, aby zabezpieczyć granice.

[1] M. Aksar, Niger army base attack death toll rises to at least 89: security sources, „Reuters”, 11.01.2020, https://www.reuters.com/article/us-niger-security/niger-army-base-attack-death-toll-rises-to-at-least-89-security-sources-idUSKBN1ZA0TH, 12.01.2020.

[2] Grupa założona w maju 2015 r. przez Abu Walida al-Sahrawiego, byłego członka MUJAO, która weszła w skład al-Mourabitoun. Grupa działań zarówno w Mali, Nigrze, jak i w Burkina Faso, https://www.iiss.org/blogs/analysis/2019/06/conflicts-in-mali, 12.01.2020.

[3] Death toll in Niger army base attack 'rises to 89′, „Al Jazeera”, 12.01.2020, https://www.aljazeera.com/news/2020/01/death-toll-niger-army-base-attack-rises-89-200112050947816.html, 12.01.2020; także: M. Aksar, Niger Army Base Attack Death Toll Rises to at Least 89: Security Sources, https://www.usnews.com/news/world/articles/2020-01-11/niger-army-base-attack-death-toll-rises-to-at-least-89-security-sources, 12.01.2020.

[4] J. Burke, More than 70 soldiers feared killed in ambush in Niger, „The Guardian”, 11.12.2019, https://www.theguardian.com/world/2019/dec/11/more-than-70-soldiers-feared-killed-in-ambush-in-niger, 12.01.2020.

[5] C. Weiss, Islamic State kills dozens of soldiers in Niger, „The Long War Journal”, 13.12.2019, https://www.longwarjournal.org/archives/2019/12/islamic-state-kills-dozens-of-soldiers-in-niger.php, 12.01.2020.

[6] Mieszany amerykańsko-nigeryjski patrol wpadł w zasadzkę przygotowaną przez grupę powiązaną z Państwem Islamskim ISGS. Więcej w: K. Danielewicz, Sytuacja bezpieczeństwa w Mali w latach 2015-2018, „Przegląd Geopolityczny”, 28/2019, s. 64-85.

[7] M. Aksar, Niger – Attaque d’Inatès: Au moins 70 militaires tués et des dizaines portés disparus, https://levenementniger.com/niger-attaque-dinates-au-moins-70-militaires-tues-et-des-dizaines-portes-disparus/, 12.1.2020.

[8] M. Larson, Niger – Attack On Military Camp Kills Dozens of Soldiers, „All Africa”, 12.12.2019, https://allafrica.com/stories/201912120007.html, 12.01.2020.

[9] Death toll in Niger army base attack 'rises to 89′, „Al Jazeera”, 12.01.2020, https://www.aljazeera.com/news/2020/01/death-toll-niger-army-base-attack-rises-89-200112050947816.html, 12.01.2020; także: M. Aksar, Niger Army Base Attack Death Toll Rises to at Least 89: Security Sources, https://www.usnews.com/news/world/articles/2020-01-11/niger-army-base-attack-death-toll-rises-to-at-least-89-security-sources, 12.01.2020.

Już 30 żołnierzy malijskich zabitych przez Al-Kaidę od początku roku

Opracował: Krzysztof Danielewicz, 26.01.2020 r.

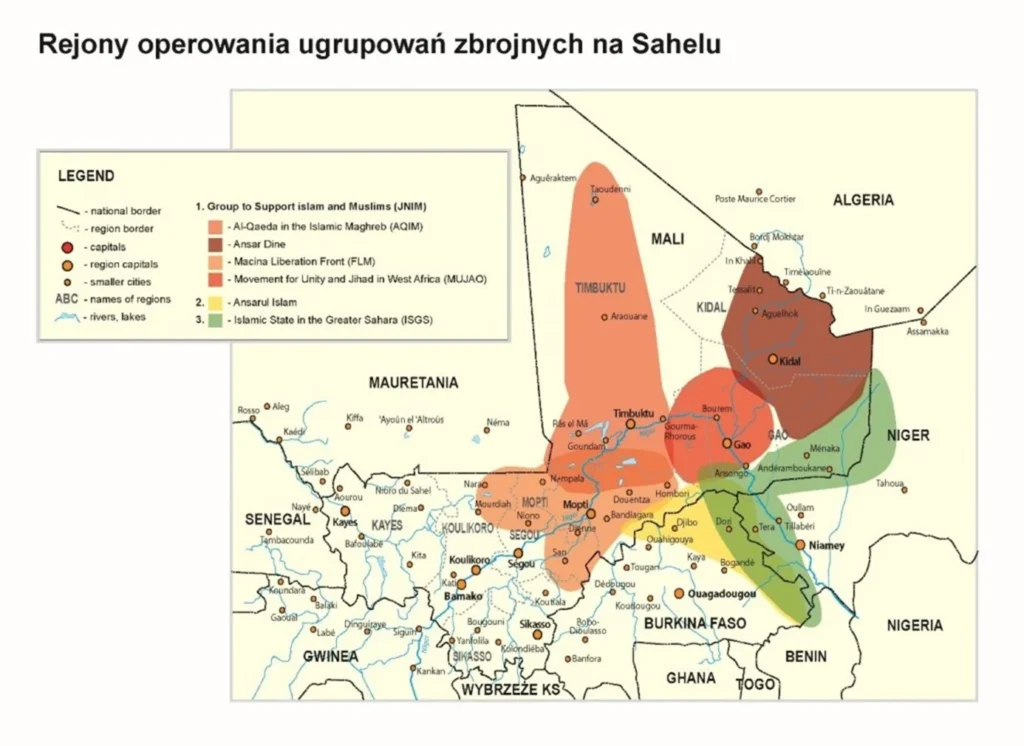

26 stycznia 2020 r. podczas ataku na posterunek wojskowy niedaleko miejscowości Sokolo w regionie Segou zginęło co najmniej dziewiętnastu żołnierzy malijskich, a pięciu zostało rannych. Rejon ten jest terenem działań JNIM[1] – sojuszu ugrupowań powiązanych

z Al-Kaidą. Według informacji przekazanych przez lokalnego polityka agencji AFP zabici żołnierze mieli być członkami paramilitarnych oddziałów żandarmerii. Atak przebiegał według podobnej taktyki do tego z 23 stycznia i został przeprowadzony przez duży, około stuosobowy oddział[2].

Atak rozpoczął się o 5 rano, a zakończył o 7. Cały obóz został otoczony, aby nikt nie mógł się z niego wydostać. Następnie napastnicy zabrali ze sobą wszystkich zabitych i rannych oraz wszystkie samochody i wyposażenie[3]. Jednocześnie nie wyrządzili żadnych szkód ludności cywilnej. W rejon ataku zostało wysłane wzmocnienie oraz rozpoznanie powietrzne w celu wytropienia napastników[4].

Kilka dni wcześniej, 23 stycznia, w okolicy miejscowości Dioungani, region Mopti, śmierć poniosło co najmniej sześciu żołnierzy malijskich, a wielu innych odniosło rany. Do ataku na siły malijskie doszło niedaleko granicy z Burkina Faso[5].

Z kolei 6 stycznia 2020 r. pięciu żołnierzy malijskich zginęło z powodu eksplozji improwizowanego ładunku wybuchowego (IED – Improvised Explosive Divace) podczas ataku na konwój sił malijskich przemieszczający się w rejon Alatona, graniczący z Mauretanią. Pomiędzy wrześniem a grudniem 2019 r. łącznie zginęło już 140 żołnierzy malijskich. Pomimo wysiłków sił rządowych oraz obecności tysięcy żołnierzy z innych krajów w regionie sytuacja bezpieczeństwa w Mali cały czas ulega pogorszeniu[6].

Aktywność i skuteczność komórek Al-Kaidy w Mali nie pozostała bez echa.18 stycznia 2020 r. jej przywództwo wydało dwustronicowe podziękowanie – „Salutation for the Defenders of Islam in Mali” – dla organizacji działających we wschodniej i zachodniej Afryce za prowadzone działania. Zostało ono opublikowane w dwóch wersjach językowych: po angielsku i arabsku. Większość podziękowań dotyczyła Mali, ale na końcu zaadresowano je także do grupy Shabaab działającej w Somalii. W oświadczeniu nie wymieniono nazw JNIM i Shabaab, ale jest oczywistym, że to te grupy liderzy Al-Kaidy mieli na myśli. Wynika to z tego, m.in., że obie grupy przez cały czas oficjalnie pozostają wierne liderowi Aymanowi

al-Zawahiri. W oświadczeniu zachęcano szczególnie do zwalczania oddziałów G5 Sahel, które określono jako projekt francusko-amerykański. Zachęcano także do dalszego atakowania sił francuskich i ich sojuszników w Mali, Nigrze i Burkina Faso[7].

[1] JNIM – The Groups for Support of Islam and Muslims (arabska nazwa: Jama’at Nusrat al-Islam wal-Muslimin in Mar) to organizacja utworzona 2 marca 2017 r., która powstała z połączenia Ansar Dine, Al-Murabitoon, oddziału AQIM działającego na Saharze i Macina Liberation Front. Przywódcą JNIM został lider Ansar Dine Iyad ag Ghaly. T. Joscelyn, Analysis: Al Qaeda groups reorganize in West Africa, „FDD’s Long War Journal”, 13.03.2017, https://www.longwarjournal.org/archives/2017/03/analysis-al-qaeda-groups-reorganize-in-west-africa.php, 04.02.2019.

[2] 19 Malian soldiers killed by armed men: Military, „Al Jazeera”, 26.01.2020, https://www.aljazeera.com/news/2020/01/19-malian-soldiers-killed-armed-men-military-200126131054777.html, 26.01.2020.

[3] Mali: dix-neuf morts dans l’attaque d’un camp de gendarmes à Sokolo, „Le Monde”, 26.01.2020, https://www.lemonde.fr/afrique/article/2020/01/26/mali-dix-neuf-morts-dans-l-attaque-d-un-camp-de-gendarmes-a-sokolo_6027296_3212.html, 26.01.2020.

[4] W związku z rozwojem sytuacji w rejonie Sahelu oraz planami wycofania z tego rejonu sił amerykańskich do Waszyngtonu w najbliższych dniach ma lecieć francuski minister obrony Florence Parly.Twenty soldiers killed in Mali attack, government says, „Reuters”, 26.01.2020, https://www.reuters.com/article/us-mali-security/twenty-soldiers-killed-in-mali-attack-government-says-idUSKBN1ZP0H7, 26.01.2020.

[5] Armed men kill six Malian soldiers, „Al Jazeera”, 23.01.2020, https://www.aljazeera.com/news/2020/01/armed-men-kill-malian-soldiers-200123161222722.html, 23.01.2020.

[6] Five soldiers killed in Mali roadside attack, „Al Jazeera”, 06.01.2020, https://www.aljazeera.com/news/2020/01/malian-soldiers-killed-roadside-attack-200106143333076.html, 08.01.2020, także: Twitter rzecznika rządu malijskiego Yaya Sangare, @YayaBSangare.

[7] T. Joscelyn, Al-Qaeda’s senior leadership praises jihadists in Mali and Somalia, „Long War Journal”, 20.01.2020, https://www.longwarjournal.org/archives/2020/01/al-qaeda-senior-leadership-praises-jihadists-in-mali-and-somalia.php, 25.01.2020.

X

Geneza powstania oraz ewolucja działalności terrorystycznej Al-Kaidy Islamskiego Magrebu (AQIM)

Opracowanie: dr Krzysztof DANIELEWICZ

Artykuł oryginalnie ukazał się w: Geneza oraz ewolucja działalności terrorystycznej Al-Kaidy Islamskiego Maghrebu (AQIM), G. Ciechanowski, M. Romańczuk, J. Pilżys (red), Bezpieczeństwo a wyzwania współczesności, Szczecin 2018, s. 59-76.

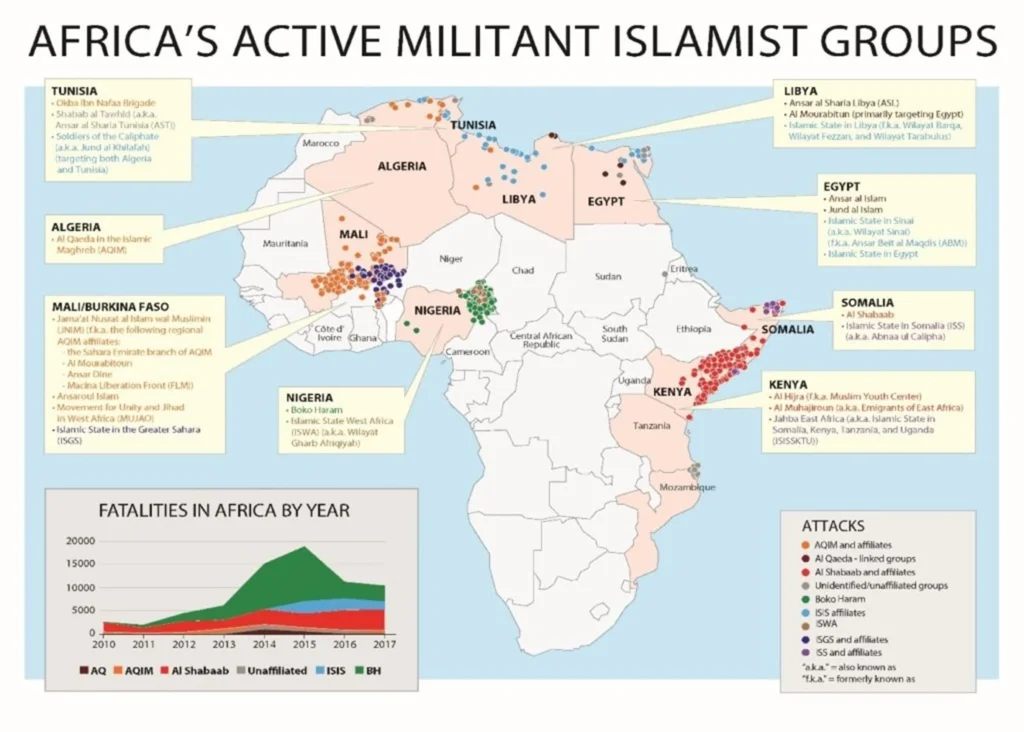

Al-Kaida Islamskiego Magrebu (Al-Qaeda in the Islamic Maghreb – AQIM) jest organizacją terrorystyczną obejmującą swoim działaniem północne rejony Afryki, w tym regiony Sahelu[1] i Sahary[2]. Celem niniejszego artykułu jest ukazanie genezy powstania AQIM oraz jego ewolucji z lokalnie działającego ugrupowania o charakterze partyzanckim do organizacji terrorystycznej o zasięgu międzynarodowym. Działalność AQIM jest doskonałym przykładem, jak – dzięki przemyślanej strategii, zawieraniu lokalnych sojuszy i sprawnemu łączeniu działalności kryminalnej z terrorystyczną – współczesne organizacje terrorystyczne są w stanie kontrolować wielkie terytoria niepodległych państw, jak to miało miejsce w przypadku AQIM w Mali w latach 2012–2013.

Geneza powstania Al-Kaidy Islamskiego Magrebu (AQIM)

Korzenie AQIM sięgają wojny domowej w Algierii, która wybuchła w 1992 r. i była związana z decyzją Armii Algierskiej o nieprzeprowadzaniu drugiej tury wyborów parlamentarnych, w których dużą szansę na zwycięstwo miała umiarkowana partia islamska o nazwie Islamska Armia Zbawienia (Front Islamique du Salut – FIS)[3]. W konsekwencji wybuchu wojny domowej przeciwko sobie stanęły armia i grupy islamskie, z których najsilniejsza była Islamska Grupa Zbrojna (Groupe Islamique Armée – GIA)[4], stanowiąca zbrojną islamską partyzantkę występującą przeciwko świeckiemu rządowi w Algierii[5]. Rozpętana przez GIA niezwykle brutalna kampania terroru kosztowała życie 200 000 ludzi[6]. Wielu liderów GIA swoje radykalne poglądy kształtowało w Afganistanie w czasie wojny rosyjsko-afgańskiej, walcząc po stronie mudżahedinów[7]. Wchodzili oni w skład tzw. ochotników arabskich z północnej Afryki[8].

Najważniejszym celem GIA było utworzenie w Algierii państwa islamskiego z obowiązującym prawem szariatu[9]. W trakcie wojny domowej członkowie organizacji mordowali ludność całych wsi – z kobietami i dziećmi włącznie – tylko na podstawie oskarżeń o współpracę z rządem algierskim[10]. Najbardziej radykalni członkowie GIA wyznawali nawet zasadę, że zabijać powinno się każdego, kto nie dosyć mocno wspierał ich organizację[11].

Członkowie GIA mordowali przede wszystkim: dziennikarzy; intelektualistów, którzy pisali lub wypowiadali się negatywnie na temat GIA; przedstawicieli mediów, którzy pisali w języku francuskim – tj. języku byłego kolonizatora; żołnierzy i ich rodziny oraz obcokrajowców. Najczęstszym sposobem pozbawiania życia było podcinanie gardła lub obcinanie głowy. GIA dopuszczała się także innych aktów terroru, jakimi były np. porwanie samolotu Air France w 1994 r. czy ataki bombowe na metro w Paryżu w 1995 r. Wśród potencjalnych celów GIA byli żydzi, chrześcijanie, a także umiarkowani muzułmanie[12].

W 1998 r. część liderów GIA zauważyła, że z powodu stosowanych przez nich brutalnych metod walki ludność cywilna się od nich odsuwa. W związku z powyższym jeden z liderów GIA, Hassan Hattab, odłączył się od GIA i utworzył własną grupę pod nazwą Salaficka Grupa Modlitwy i Walki (The Salafist Group for Preaching and Combat lub Groupe Salafiste pour la Prédication et le Combat – GSPC), której głównym celem było prowadzenie walki o utworzenie islamskiego kalifatu, jednak w sposób jak najmniej dokuczliwy dla ludności cywilnej[13]. Ostateczny upadek GIA nastąpił w 2004 r. po masowych aresztowaniach dokonanych przez policję algierską, kiedy to w ręce policji wpadło około 400 członków GIA[14].

GSPC operowała głównie ze swojej bazy w regionie Kabylia, tworząc tzw. trójkąt śmierci, który obejmował trzy prowincje – Bouira, Tizi Ouzou i Boumerdes. Rejon ten, zamieszkały przez różne nacje, górzysty i porośnięty lasami, jest trudny do kontrolowania już od czasów epoki kolonialnej[15].

Najczęściej stosowaną taktyką GSPC było przygotowywanie blokad na drogach, a następnie atakowanie jednostek wojska, policji i żandarmerii. Atakowano także posterunki i obiekty sił bezpieczeństwa, podkładano bomby lub dokonywano zabójstw. Zasadzki stanowiły doskonałe źródło zdobycia broni, środków łączności oraz innego niezbędnego wyposażenia dla członków grupy. Dodatkowo broń i inne wyposażenie pozyskiwano na czarnym rynku. W celu zdobycia telefonów satelitarnych, urządzeń GPS, urządzeń nawigacyjnych czy samochodów terenowych członkowie GSPC napadali na turystów w niezamieszkałych pustynnych rejonach południowej Algierii. Generalnie GSPC nie podejmowała operacji, w przypadku których nie miała szansy na duże zaskoczenie i uniknięcie bezpośredniej konfrontacji z siłami bezpieczeństwa. Jakakolwiek poważniejsza wymiana ognia kończyła się dla GSPC zwykle dużymi stratami[16].

Zarówno GIA, jak i GSPC były luźną konfederacją grup zbrojnych pod przywództwem emira i władz religijnych, które wyznaczały kierunki działania i określały priorytety. Każda z regionalnych grup zbrojnych, o nazwie katibas, kontrolowała teren, który w przybliżeniu pokrywał się z wojskowym regionem. Każde katibas indywidualnie odpowiadało za zdobywanie zaopatrzenia, środków finansowych i wyposażenia, niezbędnego do prowadzenia operacji. Grupa czerpała zyski w dużej mierze z działalności kryminalnej. Sprzyjał temu fakt, że duża część jej członków zajmowała się wcześniej przemytem, dzięki czemu miała dobre kontakty w środowisku kryminalnym, również europejskim. Źródłem środków finansowych było też wykorzystywanie sfałszowanych kart kredytowych, kradzieże czy przemyt narkotyków. Jeszcze innym źródłem były donacje, przekazywane przez emigrację europejską. Tylko w jednym przypadku w Szwajcarii w 2006 r. grupa miała otrzymać 100 000 euro. Jednym z najbardziej skutecznych dowódców GSPC był Abderrazak El Para (aka Amiri Saifi), który w okresie luty–kwiecień 2003 r. porwał 32 europejskich turystów, z których 17 zostało uwolnionych do maja 2003 r., jednak pozostałych 15 było przetrzymywanych przez kolejnych kilkanaście miesięcy. Zostali oni uwolnieni dopiero po wpłaceniu 5 mln euro okupu. Zdarzenie to skutkowało rozpoczęciem wielkiego międzynarodowego polowania na El Para, który ostatecznie został zatrzymany w Czadzie, przy wydatnej pomocy USA. Uzyskane z porwań środki finansowe pozwoliły GSPC na rozwinięcie swojej terrorystycznej działalności[17].

W latach dwutysięcznych GSPC prowadziła swoje działania głównie w dwóch rejonach: Kabylii oraz południowosaharyjskich rejonach Algierii. Wymienione lokalizacje różniły się od siebie w zakresie celów działania. Ośrodek Kabylia atakował cele jak poprzednio związane z państwem algierskim, natomiast oddział saharyjski, kierowany początkowo przez El Para, a następnie przez Mokhtara Belmokhtara[18], skoncentrowany był na przemycie i porwaniach dla okupu. Głównym celem tej komórki było pozyskiwanie środków finansowych. W ramach GSPC pojawiły się także konflikty na gruncie przywództwa w organizacji. W 2003 r. Hassan Hattab został zastąpiony przez Nabila Sahraouia, a w 2004 – po jego śmierci – przez Abdelmaleka Droukdela (znanego także jako Abu Musab Abdul Wadud)[19].

Przekształcenie GSPC w AQIM

W 1999 r. Algierczycy przegłosowali tzw. Civil Concord, który oferował amnestię członkom obu organizacji, jeżeli złożą broń. W konsekwencji odeszły z nich tysiące osób. Dodatkowo skuteczne operacje sił bezpieczeństwa Algierii, wymierzone w terrorystów, zakończyły się aresztowaniem wielu ważnych liderów. W obliczu ryzyka rozpadu grupy GSPC została zmuszona do szukania nowej misji dla organizacji, aby podnieść morale i zjednoczyć swoich członków. Stopniowo następowało zbliżenie GSPC z Al-Kaidą[20].

Po zamachu 9/11[21] nastąpiły pierwsze próby nawiązania kontaktu GSPC z Centralą Al-Kaidy w Pakistanie[22]. Pomimo pierwotnego braku woli zaangażowania się w Algierii, Osama bin Laden oraz jego zastępca – Ayman al Zawahiri, prowadzili od dłuższego czasu rozmowy z islamistami na północy Afryki[23]. Osama bin Laden szukał możliwości rozszerzenia swojej siatki na inne kraje. Wspólnie z Aymanem al Zawahiri starali się utrzymywać napięcie we Francji poprzez podnoszenie kwestii zakazu noszenia nakryć głowy w szkołach publicznych. Sytuacja ta spowodowała antyfrancuskie nastroje wśród GSPC, dzięki czemu stopniowo następowało zbliżenie GSPC do Al-Kaidy[24].

Abdelmalek Droukdel, po przejęciu władzy w GSPC w 2004 r., zaczął wygłaszać oświadczenia, które wyraźnie różniły się od poprzednich. Z oświadczenia przedstawionego w 2005 r. wynikało, że grupa dalej będzie walczyła o islamską Algierię, jednak to Francja stanie się ich celem numer jeden z uwagi na wspieranie reżimu algierskiego. Deklaracja ta wpisywała się świetnie w politykę bin Ladena, czyli konieczność atakowania państw zachodnich w większym stopniu niż lokalnych reżimów[25]. GSPC nawiązał także kontakt z liderem Al-Kaidy w Iraku (Al-Qaeda in Iraq – AQI) – Abu Musabem al Zarqawim[26]. Według źródeł saudyjskich w Iraku w marcu 2006 r. miało walczyć prawie 1200 Algierczyków. Z kolei liderzy GSPC prosili Zarqawiego o wsparcie ich walki w Algierii[27].

13 września 2006 r. Droukdel ogłosił oficjalnie, że został zawarty sojusz GSPC z Al-Kaidą[28], a on sam przysiągł posłuszeństwo Osamie bin Ladenowi. 24 stycznia 2007[29] r. poinformował, że w konsekwencji przyłączenia do Al-Kaidy oraz w związku z porozumieniem z bin Ladenem[30] GSPC zmieniła nazwę na Al-Qaida in the Islamic Maghreb (AQIM)[31]. Było to podyktowane względami praktycznymi. Nazwa Al-Kaida była lepiej rozpoznawana, co przyciągało większą liczbę nowych rekrutów. Po zmianie nazwy w sposób naturalny z AQIM odeszło wielu członków o orientacji nacjonalistycznej, którzy skupili się na walce z elementami sił bezpieczeństwa Algierii[32]. AQIM w swojej ideologii nawiązywał głównie do dogmatu salafi-jihadist[33], mającego swoje korzenie w czasach panowania Arabów na Półwyspie Liberyjskim[34]. Nowa organizacja została podporządkowana bin Ladenowi.

Po przyłączeniu się do Al-Kaidy AQIM uzyskał nowe możliwości finansowania. Dzięki wspieraniu światowego dżihadu mógł także w razie potrzeby otrzymywać wsparcie bezpośrednio od Al-Kaidy. Zyskał również łatwiejszy dostęp do informacji rozpoznawczych, zaopatrzenia logistycznego, specjalistów od mediów czy komórek operacyjnych rozsianych po całym świecie[35].

Abdelmalek Droukdel w swoim wywiadzie dla „The New York Times” w 2008 r., na pytanie, dlaczego przystąpił do Al-Kaidy, stwierdził, że rozkaz przystąpienia otrzymał od Boga, który nakazał mu walczyć z niewiernymi i nakazał być zjednoczonym. Walcząc jako zjednoczony ruch, AQIM ma większe szanse, aby zwyciężyć niewiernych. Potwierdził także, że jego korespondencja z lat 2004 i 2005 z Abu Musabem al Zarqawim odegrała bardzo ważną rolę w początkowym okresie przyłączenia do Al-Kaidy[36].

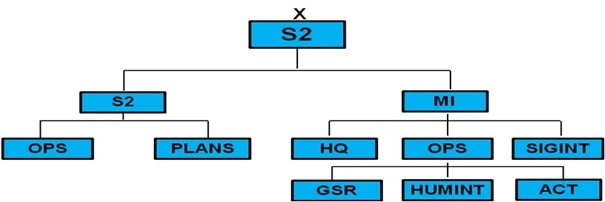

Struktura i taktyka działania AQIM

AQIM w swoich szeregach skupiła nie tylko członków GSPC, ale także ludzi z innych organizacji, jak: Marocco Islamic Combatant Group, Libya Islamic Fighting Group, grup z Tunezji, w tym Tunisian Combatant Group, islamistów z Mali, Nigru czy Mauretanii. Przyłączenie innych grup nie zmienia faktu, że AQIM głównie działała i miała swoje korzenie w Algierii[37].

AQIM w zależności od okresu liczyła od kilkuset do kilku tysięcy członków, liczba ta ulega prawdopodobnie ciągłym fluktuacjom. AQIM, podobnie jak wcześniej GSPC, jest wewnętrznie podzielona na grupy zbrojne zwane katibas, które dzielą się na mniejsze, działające niezależnie komórki[38]. AQIM posiada swoje autonomiczne komórki w Europie, m.in. w Hiszpanii, Francji, Belgii, Włoszech, Wielkiej Brytanii oraz w innych krajach. Na szczycie piramidy władzy w AQIM jest komitet wykonawczy z Abdelmalekiem Droukdelem na czele. W większości liderami są Algierczycy, chociaż ważne funkcje kierownicze pełnią także Libijczycy i Marokańczycy[39].

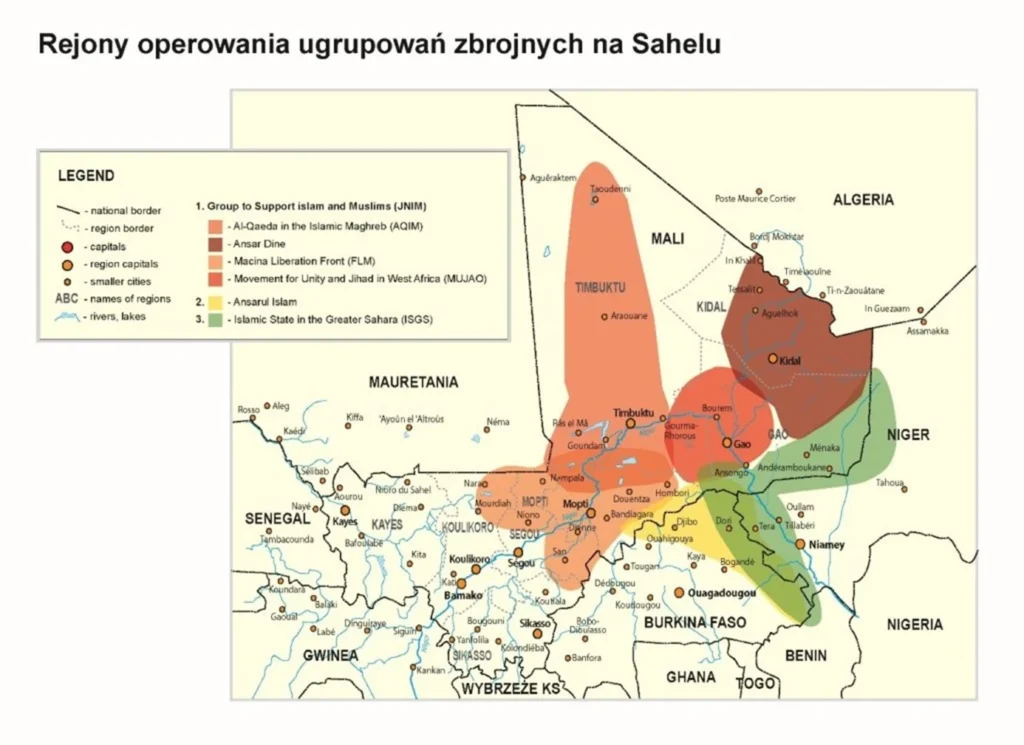

Po przyłączeniu się AQIM do Al-Kaidy wyraźnie nastąpiła zmiana taktyki. Wcześniej małe, uzbrojone w broń strzelecką grupy GSPC atakowały wybrane cele wojskowe i rządowe na terenie Algierii. Od 2007 r. ataki stawały się częstsze, bardziej precyzyjne, wzorowane na tych przeprowadzanych przez Al-Kaidę. Dodatkowo Droukdel nakazał prowadzenie ataków na terenie innych państw, co podkreślało zmianę jego ambicji w kierunku stania się organizacją regionalną[40]. Pomimo braku bezpośrednich ataków AQIM w Europie czy USA, to osoby mające związki z AQIM były aresztowane w takich krajach, jak: Wielka Brytania, Niemcy, Włochy, Portugalia i Holandia. Według Rady Bezpieczeństwa ONZ komórki islamistów z Europy zapewniają finansowanie islamistom z AQIM[41]. W 2012 r. Departament Stanu USA poinformował, że AQIM koordynuje swoje działania z takimi regionalnymi grupami terrorystycznymi, jak Boko Haram[42] czy al-Shabab[43], zapewniając im broń i środki finansowe[44]. Współpraca pomiędzy Boko Haram a AQIM rozpoczęła się już wcześniej. W 2010 r. lider AQIM Droukdel poinformował o wsparciu dla Boko Haram w postaci broni czy szkolenia[45].

Ciekawie przedstawia się proces zmian w taktyce oraz wyborze celów AQIM. W okresie od marca 2005 r. do marca 2008 dokonano analizy 33 oświadczeń GSPC i AQIM pod kątem ich treści. Skupiono się na liczbie oświadczeń dotyczących spraw wewnętrznych Algierii, w tym wojska i służb, oraz Zachodu czy Izraela. Oświadczenia zostały zebrane przez Open Source Center (OSC) i SITE Institute. Po analizie oświadczeń okazało się, że największa zmiana dotyczyła określania Zachodu i Izraela jako celów ataku. Do września 2006 r., do czasu połączenia GSPC z AQIM, Algieria była wymieniana pięć razy częściej niż Zachód i Izrael. W okresie po połączeniu proporcje szacowały się po połowie. Po wrześniu 2007 r. proporcje Algieria a Zachód wynosiły jeden do dwóch na rzecz Zachodu i Izraela. Nastąpiło czterdziestoośmioprocentowe zmniejszenie treści przekazywanych przez AQIM dotyczących kwestii Algierii. Ciekawie wygląda także sytuacja, jeżeli chodzi o liczbę i jakość ataków przeprowadzonych przez GSPC i AQIM od 2006 r. do marca 2008 r. Do analizy wykorzystano 107 ataków, z czego większość – 96 – z bazy danych the US National Counter-Terrorism Center’s Worldwide Incidents Tracking System (WITS). WITS uwzględnia jednak tylko ataki dokonane, a nie planowane czy zneutralizowane na etapie przygotowania. Przed połączeniem z Al-Kaidą na 33 zdarzenia 29 było skierowanych przeciwko celom wewnętrznym w Algierii, a tylko sześć – międzynarodowym. Od września 2006 r. do marca 2008 r. liczba zdarzeń międzynarodowych zwiększyła się do takiego stopnia, że jeden na trzy ataki dotyczyły celów międzynarodowych. Zmiana głównego kierunku działania z narodowego na międzynarodowy zagraża także państwom regionu takim jak Tunezja – cele związane z turystyką, czy Mauretania – atak na ambasadę Izraela w lutym 2008 r. w Nouakchott, który miał być odwetem za utrzymywanie relacji dyplomatycznych z Izraelem[46].

Taktyka stosowana przez AQIM to w większości przypadków: akcje typu partyzanckiego, zabójstwa, zamachy samobójcze na cele wojskowe i rządowe, porwania dla okupu, zabójstwa pracowników organizacji humanitarnych, turystów, dyplomatów czy pracowników różnych korporacji międzynarodowych[47]. Największy wpływ na zmianę taktyki z typowo partyzanckiej na terrorystyczną, jak zamachy samobójcze, miały doświadczenia wyniesione przez członków AQIM z wojny w Iraku. AQIM chciał zamienić rejon Magrebu w drugi Irak. Dla Droukdela Zarqawi był swego rodzaju mentorem. GSPC, tak jak Zarqawi, łączył zamachy samobójcze z kampanią medialną już po wybuchu[48].

Pod rządami Droukdela AQIM przeprowadził szereg zamachów terrorystycznych, w tym m.in. atak na pałac rządu oraz siedzibę policji kryminalnej (The Criminal Investigation Department) w Algierze 11 kwietnia 2007 r. W trakcie eksplozji samochodów-pułapek śmierć poniosły 33 osoby, a kolejnych 245 zostało rannych – większość z nich mieszkała w okolicznych budynkach[49]. Ataki w tym terminie zostały przeprowadzone nieprzypadkowo, była to bowiem piąta rocznica dokonania przez Al-Kaidę pierwszego ataku w Północnej Afryce. Wtedy wybuchła bomba w synagodze na tunezyjskiej wyspie Djerba[50].

Po spadku liczby ataków dokonywanych przez członków AQIM w Algierii od 2008 r. w 2011 r. nastąpiła ich eskalacja. W lipcu i sierpniu 2011 r. AQIM zaatakowała 23 razy, w tym 13 razy były to ataki IED, sześć – ataki przy użyciu broni palnej, i cztery próby ataków samobójczych. Głównymi celami AQIM były wojsko, policja, żandarmeria i grupy lokalnej milicji (GLD – Groupes de Legitimes Defense) uzbrojonej przez wojsko jeszcze w czasie wojny domowej[51].

Od wielu lat pojawiają się także informacje o planowaniu przez AQIM ataków z wykorzystaniem broni biologicznej. W 2009 r. w prasie algierskiej poinformowano o śmierci 50 terrorystów AQIM w obozie szkoleniowym w Tizi Ouzou w wyniku dżumy. Informacje te zostały następnie częściowo potwierdzone przez źródła amerykańskie, według których obóz szkoleniowy został zamknięty, natomiast około 60 terrorystów poddało się władzom algierskim. Jedna z hipotez mówi, że była to akcja dezinformacyjna algierskiego wywiadu, mająca na celu zniechęcenie młodych rekrutów do wstępowania do AQIM. Niemniej jednak osoby powiązane z AQIM, próbujące wyprodukować broń biologiczną, były zatrzymywane we Francji i Wielkiej Brytanii. Al-Kaida z Pakistanu bardzo chciała wykorzystać sieć AQIM w Europie do przeprowadzenia spektakularnego ataku z wykorzystaniem broni biologicznej czy chemicznej. W tym celu wysyłano także Pakistańczyków, posiadających odpowiednią wiedzę i doświadczenie[52].

AQIM z powodzeniem stosuje taktykę łączenia działalności terrorystycznej z kryminalną – tj. przemyt i porwania dla okupu – dla realizacji celów politycznych. Pozwala to uzyskiwać odpowiednie środki finansowe, werbować rekrutów i rozszerzać obszar działalności. Wojna w Libii i możliwości zdobycia broni oraz kontaktów w związku z bałaganem wojennym tchnęły nową energię i możliwości w szeregi AQIM[53].

Przykładem doskonałych możliwości współpracy organizacji terrorystycznych ze światem przestępczym jest przemyt narkotyków z Ameryki Południowej, poprzez Afrykę Zachodnią, do Europy[54]. ONZ szacuje, że od 2006 r. przez ten region przerzucono do Europy Zachodniej co najmniej 20 do 40 ton kokainy. Wartość czarnorynkowa 20 ton kokainy to około 1 mld dolarów – jest to kwota większa od PKB niektórych afrykańskich krajów. W rękach przemytników i organizacji przestępczych ta kwota ma istotny wpływ na stabilność i bezpieczeństwo wielu regionów Afryki[55].

Bardzo dochodowym źródłem środków finansowych dla AQIM są porwania dla okupu[56]. W latach 2003–2013 AQIM mógł pozyskać z okupów około 90 mln dolarów. W 2011 r. płacono średnio około 5,4 mln dolarów za jednego porwanego[57].

Rozszerzanie działalności na Sahel

Połączenie GSPC (Groupe Salafiste pour la Prédication et le Combat) z Al-Kaidą i utworzenie w ten sposób AQIM było ostatnim etapem transformacji algierskiego radykalnego islamu. Wcześniejsze działania islamistów w Algierii koncentrowały się głównie na atakowaniu celów politycznych związanych z rządem algierskim i armią. Z czasem nastąpiła zmiana nie tylko w kwestii doboru celów, ale także rejonu działania. W ciągu kilku lat po powstaniu AQIM obszarem, który zaczął być coraz bardziej infekowany działaniami islamistów, stał się region Sahelu, w tym głównie takie państwa, jak Mauretania, Mali, Niger i Czad. Zmiana geograficznego rejonu oddziaływania wynikała z dwóch przyczyn: coraz lepszej skuteczności działań przeciwterrorystycznych podejmowanych przez służby bezpieczeństwa Algierii oraz dużej swobodzie działania, jaką AQIM miała w rejonie Sahelu. Granice wymienionych państw były słabo chronione, a siły bezpieczeństwa – mało skuteczne, co powodowało niską efektywność działań podejmowanych przez te kraje[58]. W 2010 r. AQIM przeprowadziła 196 ataków bombowych i 170 innych aktów terroru w Algierii, natomiast w Mauretanii, Nigrze i Mali w latach 2010 i 2011 było ich tylko sześć[59].

AQIM rozwijała swoją działalność w rejonie Sahelu poprzez zakładanie skrytek, w których gromadziła zapasy paliwa, broni czy amunicji. Rejony Sahelu pozwalały członkom AQIM na bezpieczne przemieszczania się bez ryzyka wykrycia przez służby bezpieczeństwa. Francuski wywiad – Directorate General for External Security (DGSE) – twierdził, że GSPC, a potem AQIM, od 2004 r. szkoliły rekrutów z Europy, Pakistanu, Mauretanii czy Nigru. Wskazywano na dwa szczególnie ważne regiony operowania AQIM: granicę malijsko-mauretańską i Timbuktu w Mali. W tamtych latach doszło do kilku spektakularnych akcji w Mauretanii, jak zabicie czterech francuskich turystów w grudniu 2007 r., atak na ambasadę Izraela w lutym 2008 r. czy ambasadę Francji w sierpniu 2009 r. W przypadku Mali istniały trzy zasadnicze powody, dla których to państwo, a szczególnie obszar Timbuktu i Kidal, stało się rejonem bezpiecznego operowania AQIM. Przyczyniły się do tego: trudne i niedostępne dla rozpoznania rejony, obecność nieprzychylnych rządowi w Bamako klanów Tuaregów i Arabów oraz słaby i niewydolny system władzy w Mali[60].

W rejonie północnego Nigru, Mali czy wschodniej Mauretanii AQIM miała doskonałe warunki do prowadzenia swojej terrorystycznej działalności. Sytuacji nie zmieniło nawet powołanie międzynarodowego centrum do walki z terroryzmem, tj. Transnational Counterterrorism Center w Tamanrasset w Algierii, w ramach którego pracowali przedstawiciele wymienionych krajów i Algierii[61].

Od lat jednym z głównych celi AQIM są także kopalnie uranu zarządzane przez francuską firmę Areva, znajdujące się w Nigrze. AQIM, atakując cele francuskie, oskarża to państwo o kradzież strategicznych nigeryjskich surowców[62].

AQIM walczy m.in. o obalenie rządów i ustanowienie szariatu w takich krajach, jak: Algieria, Libia, Mali, Mauretania, Maroko czy Tunezja. Dokonywane przez nich porwania dla okupu nie tylko zapewniają odpowiednie środki finansowe na dalszą działalność, ale także powodują ucieczkę z regionu północnej Afryki turystów – obywateli USA czy państw Europy Zachodniej. Powyższe ma wpływ na upadek lokalnych gospodarek, a to z kolei przysparza terrorystom kolejnych rekrutów[63].

AQIM była zaangażowana także z walkę z wojskami Tunezji na granicy tunezyjsko-algierskiej. Nawiązała kontakty z organizacją Ansar al-Sharia w Tunezji. Tylko w trakcie jednego ataku dokonanego przez odłam AQIM w lipcu 2014 r. w rejonie Mount Chaambi śmierć poniosło 15 żołnierzy tunezyjskich, a 20 zostało rannych. Dla władz Tunezji dodatkowym problemem jest fakt, że ataków terrorystycznych dokonuje tam także tzw. Państwo Islamskie (IS). Niektóre z ataków popełnionych przez AQIM przypisywane są IS, i na odwrót[64].

Grupy terrorystyczne w regionie rywalizują lub współpracują ze sobą w zależności od bieżących potrzeb. Często takimi powodami do współpracy mogą być działania terrorystyczne, przemyt broni czy porwania dla okupu. Okresowo z AQIM mogą wydzielać się niezależne grupy, które łącząc się z innymi, tworzą kolejne i tak dalej. Przykładem może być działalność Mokhtara Belmokhtara, który kierował swoim katibas AQIM na granicy algiersko-malijskiej, a w 2012 r. utworzył własną grupę – Al-Mulathanmun Battalion (Those who Sign in Blood Battalion)[65]. Prawdopodobnie w sierpniu 2013 r. organizacja MUJAO (Mouvement pour le Tawhîd et du Jihad en Afrique de l’Ouest) – odłam AQIM – połączyła się z Al-Mouthalimin Battalion, kierowanym przez Mokhtara Belmokhtara, w wyniku czego powstała grupa al-Murabitoon[66]. Nowa grupa w pierwszej kolejności wzywała do atakowania Francji i jej sojuszników, a także ich interesów na całym świecie. Oficjalnie przyrzekła też wierność liderowi Al-Kaidy Aymanowi al Zawahiri oraz liderowi talibów emirowi Mulle Omarowi[67].

Wojna w Mali i jej konsekwencje dla AQIM

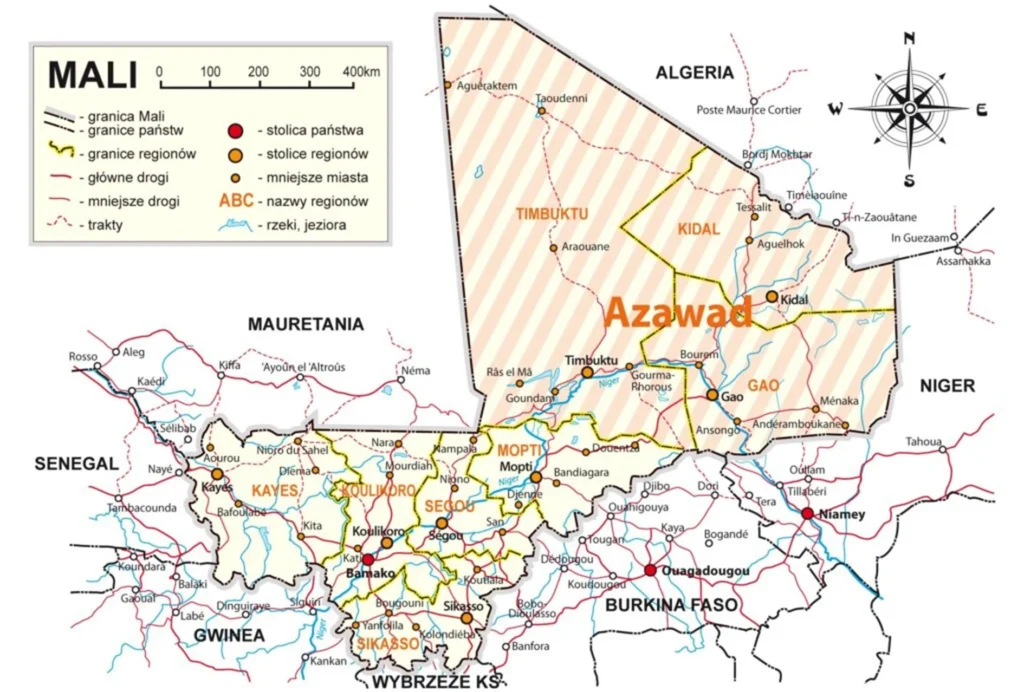

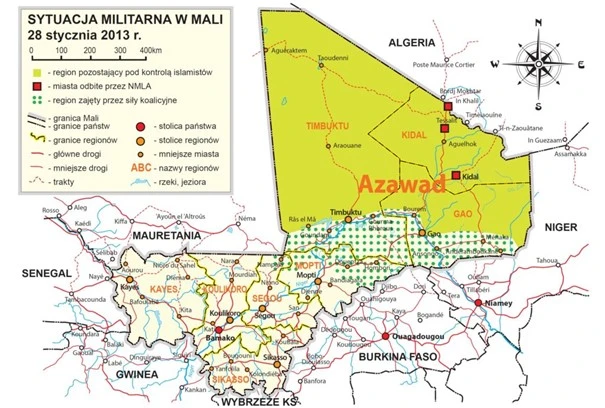

Niewątpliwie największym sukcesem AQIM było zaangażowanie się w powstanie Tuaregów w Mali w 2012 r. W wyniku zwycięskiej ofensywy Tuaregowie z Narodowego Ruchu Wyzwolenia Azawadu – NMLA (The National Movement for the Liberation of Azawad lub Azawad National Liberation Movement), wsparci islamistami tuareskimi z Ansar Dine oraz islamistami spod znaku AQIM i MUJAO[68], przejęli kontrolę nad północnymi regionami Mali, tj. Timbuktu, Kidal i Gao[69]. W wyniku ofensywy wymienionych ugrupowań, rozpoczętej 17 stycznia 2012 r., siły rządowe Mali szybko były wypierane z północy Mali. Do marca 2012 r. zostały wyparte z regionu Kidal, Gao i Timbuktu. 31 marca 2012 r. poddało się Gao, a 1 kwietnia – Timbuktu[70]. 5 kwietnia NMLA ogłosił zawieszenie broni, a 6 kwietnia – deklarację niepodległości Azawadu[71].

Sukcesy AQIM na północy Mali nie były przypadkowe. Wcześniej, prawdopodobnie jeszcze w latach 80. XX wieku, część członków GSPC docierała w rejon Timbuktu, uciekając przed siłami bezpieczeństwa Algierii. W innych przypadkach docierali do miasta jako handlarze, płacący często za towary dwa razy więcej niż oczekiwali tego Tuaregowie. W ten sposób stopniowo budowali pozytywną opinię na swój temat i poznawali nowe środowisko. Stopniowo zwiększali swoje zaangażowanie, dystrybuując pomoc finansową w postaci medykamentów czy zaspokajając inne podstawowe potrzeby. Kolejnym krokiem były próby przekonywania lokalnych imamów, zwanych u Tuaregów marabout, do nauczania bardziej radykalnej interpretacji islamu. Po zajęciu północnej Mali w 2012 r. zaopatrywali imamów w pieniądze, samochody, telefony komórkowe czy ochroniarzy. Uruchomili także tzw. zielony telefon, na który mógł dzwonić każdy i zgłaszać przypadki nadużyć ze strony NMLA czy zwykłych przestępców[72].

Niestety dla NMLA, jego sukcesy były tylko chwilowe i sam zaczął być wypierany przez Ansar Dine, wsparty AQIM i MUJAO. Ansar Dine nie był zainteresowany budową postkolonialnego państwa Mali, lecz wprowadzeniem islamskiego prawa szariatu na terenie całego państwa. Ostatecznie 27 maja 2012 r. ogłoszono utworzenie Islamskiego Państwa Azawad – Islamic State of Azawad. 28 czerwca 2012 r. Ansar Dine ostatecznie ogłosił, że wyrzucił NMLA z północnej Mali z trzech najważniejszych miast, tj. Gao, Kidal oraz Timbuktu[73].

W konsekwencji działań z początku 2012 r. prawie dwie trzecie terytorium Mali, szczególnie regionu północnego, dostało się pod kontrolę Ansar Dine, AQIM i MUJAO. AQIM od początku zdawała sobie sprawę z ryzyka międzynarodowej interwencji wojskowej po przejęciu władzy na północy Mali przez islamistów. Ich intencją, według tajnego dokumentu odnalezionego w lutym 2013 r. w Timbuktu, było kontrolowanie sytuacji w Mali za pomocą słabego, fasadowego rządu Tuaregów z NMLA. Napisany w lipcu 2012 r. dokument, podpisany przez lidera AQIM Abdelmaleka Droukdela, składał się z sześciu rozdziałów i był zatytułowany: Generalny Przewodnik dla Islamskich Dżihadystów w sprawie projektu Azawad (General Guidelines for Islamic jihadist project Azawad [a desert area located in the north of Mali]). Lider AQIM sugerował, aby organizacja nie występowała jako samodzielna władza w Mali, ponieważ mogłoby to sprowokować międzynarodową interwencję[74]. Droukdel słusznie zakładał, że w pierwszej kolejności należy skupić się na zdobyciu serc i umysłów okolicznej ludności. Zakładano, że już po zakończeniu interwencji zbrojnej i utracie kontroli na terenami północnej Mali AQIM będzie posiadała wystarczające poparcie w terenie, aby kontynuować operacje zbrojne i skutecznie zwalczać zachodnie interesy[75].

Po wyrzuceniu AQIM z Mali w 2013 r. w wyniku operacji sił francuskich Serval i rozbiciu jej struktur, część analityków mogła odnieść wrażenie, że zdolności AQIM zostały mocno nadszarpnięte. Jednak ataki w Burkina Faso, Nigrze i na Wybrzeżu Kości Słoniowej jasno pokazały, że AQIM w dalszym ciągu rozszerza swoje działania na kolejne kraje. SITE Intelligence Group, która monitoruje w mediach różne grupy terrorystyczne, poinformowała, że AQIM w dalszym ciągu wzywa wszystkie państwa do wycofania się z Mali i zaprzestania wsparcia dla Francji i USA[76]. Dzięki prawie rocznej działalności w Mali AQIM i powiązane z nią ugrupowania zdążyły zwerbować i przeszkolić setki nowych członków, którzy nawet po wygranej kampanii sił francuskich i działalności sił ONZ prowadzą skuteczne działania skierowane przeciwko malijskim siłom rządowym i interesom państw zachodnich[77]. Dodatkowym ułatwieniem dla AQIM jest niestabilna sytuacja polityczna w niektórych państwach regionu. Zmiany rządów, dokonywane w nie zawsze demokratyczny sposób, powodują zmiany w służbach specjalnych. Doświadczeni specjaliści są często zastępowani przez ludzi, którym brakuje niezbędnej wiedzy czy doświadczenia w walce z terroryzmem[78].

Według „The Long War Journal” w 2014 r. terroryści z AQIM i powiązane z nimi ugrupowania dokonali 34 dużych ataków w Mali oraz pięć w Nigrze. W Mali dokonano 15 ataków z wykorzystaniem IED, pięciu ataków rakietowych, dwóch porwań dla okupu oraz wymiany ognia z siłami francuskimi[79].

Od początku ofensywy sił francuskich – styczeń 2013 r. do czerwca 2016 r. – najwięcej (36) ataków miało miejsce w rejonie Kidal. Większość z nich przypisywana jest powiązanej z AQIM organizacji Ansar Dine. Atakowane były także Timbuktu – 18 ataków, i Gao – 19 ataków. Po raz pierwszy atakowane były także cele położone na południu Mali; ataków było około 19. W marcu 2016 r. członkowie AQIM zaatakowali Hotel Nord Sud w Bamako, w którym mieści się kwatera główna misji szkoleniowej Unii Europejskiej, tj. EUTM Mali (European Training Mission Mali). W przypadku misji ONZ od początku jej trwania śmierć poniosło co najmniej 80 żołnierzy, co uczyniło ją najbardziej niebezpieczną misją ONZ na świecie[80].

Od 1 stycznia do 8 czerwca 2016 r. w Afryce Zachodniej przeprowadzono 101 zamachów terrorystycznych, za którymi stały AQIM i powiązane z nią ugrupowania, jak Ansar Dine czy al-Murabitoon (niektórzy podają że jest to katibas Al Murabitoon). Zdecydowana większość zamachów miała miejsce na północy Mali, w trzech głównych regionach: Timbuktu, Gao i Kidal. O ile wcześniej ugrupowania terrorystyczne operowały tylko na północy, to w pierwszej połowie 2016 r. 19 zamachów miało miejsce na południu Mali. Regionami podwyższonego ryzyka stały się także obszary Mopti, Segou i Sikasso. Przypadki skutecznych ataków miały miejsce również w Bamako[81].

Po powstaniu tzw. państwa islamskiego część ugrupowań terrorystycznych na świecie zadeklarowała lojalność nowemu tworowi. Problem ten dotyczył także organizacji działających w Afryce. W przypadku AQIM to główny trzon ugrupowania oraz powiązane z nią MUJAO czy Mokhtar Belmokhtar ze swoim al-Murabitoon pozostały wierne Al-Kaidzie. Tylko w niektórych przypadkach mniejsze odłamy AQIM zadeklarowały lojalność państwu islamskiemu – były to m.in. batalion Tizi Ouzou z Algierii czy Uqba ibn Nafi Brigade z Tunezji, które uczyniły to we wrześniu 2014 r.[82]

W wyniku wojny w Mali powstają ciągle nowe ugrupowania zbrojne, które utrzymują kontakty z AQIM. Jednym z nich jest Macina Liberation Front (MLF), który powstał na początku 2015 r. w Mali. Grupa powiązana z AQIM, składająca się w większości z grupy etnicznej Fulani, wzięła sobie za cel ochronę ludności Fulani przed represjami ze strony armii malijskiej[83]. Grupa ta wzięła m.in. odpowiedzialność za atak na bazę sił malijskich w Nampala, w wyniku którego śmierć poniosło 17 żołnierzy, a rannych zostało kolejnych 35. Inną grupą, która przyznała się do tego ataku, jest organizacja The National Alliance for the Protection of the Peul Identity and the Restoration of Justice[84] (ANSIPRJ), powstała prawdopodobnie 19 czerwca 2016 r.[85] Z kolei według źródeł malijskich atak na bazę sił malijskich w Nampala miał być wspólnym dziełem AQIM, ANSIPRJ oraz MLF[86].

Wnioski

AQIM stanowi przykład ogromnych możliwości współczesnych organizacji terrorystycznych nie tylko w destabilizowaniu sytuacji bezpieczeństwa w danym regionie, ale możliwości pokonania sił zbrojnych niepodległego państwa. Organizacje terrorystyczne, pomimo pozornych różnic, są w stanie ze sobą bardzo sprawnie współpracować i zagrażać istnieniu całych państw czy destabilizować całe regiony. Brak szybkiej reakcji na działania terrorystów stwarza konieczność długotrwałego angażowania się w rozwiązywanie problemów spowodowanych początkowymi zaniedbaniami.

W Afryce strach przed zamachami wojskowymi powoduje niechęć państw afrykańskich do budowy silnych sił zbrojnych, co skutkuje niemożnością samodzielnego radzenia sobie z takimi wyzwaniami, jak konflikt w Mali. Dodatkowo, pomimo zakazu płacenia okupów, niektóre kraje w dalszym ciągu płacą za swoich obywateli. Negocjacje z terrorystami czy płacenie okupów za porwanych obywateli tylko wzmacniają ich poczucie siły i podnoszą możliwości finansowe. Z kolei sukcesy terrorystów, ich możliwości finansowe oraz brak edukacji są doskonałymi magnesami przyciągającymi młodych ludzi do organizacji terrorystycznych.

ABSTRAKT

Al-Kaida Islamskiego Magrebu (Al-Qaeda in The Islamic Maghreb) jest jedną z najbardziej niebezpiecznych i zaawansowanych odłamów Al-Kaidy. Organizacja ta powstała z przyłączenia algierskiej organizacji terrorystycznej GSPC do Al-Kaidy. Taktyka AQIM, polegająca na zamachach bombowych, porwaniach dla okupu czy zamachach samobójczych, rozwinęła się głównie dzięki doświadczeniom wyniesionym z Iraku i Algierii. Podobnie jak inne organizacje terrorystyczne, AQIM zajmuje się przemytem narkotyków, działalnością przestępczą, utrzymuje także więzi i sojusze z innymi organizacjami terrorystycznymi, w zależności od potrzeb i wzajemnych interesów. AQIM, pomimo swoich początków w działalności terrorystycznej w Algierii, obecnie prowadzi działania w wielu krajach, w tym m.in. we Francji, Hiszpanii, Belgii, Tunezji, Maroko, Mauretanii, Mali, Burkina Faso, Nigrze, Nigerii, Somalii, a także w innych miejscach. W związku ze swoimi doświadczeniami jest w stanie prowadzić skuteczną działalność terrorystyczną także w innych krajach czy rejonach świata, adaptując się do nowych warunków i okoliczności. W 2012 r. wspólnie z innymi organizacjami – jak MNLA, MUJAO czy Ansar Dine – AQIM była w stanie przejąć i kontrolować ponad połowę terytorium Mali. Pomimo tego, że została z tego kraju wyrzucona w wyniku operacji sił francuskich Serval, w dalszym ciągu rozwija swoje zdolności operacyjne, przeprowadzając skuteczne akcje w takich nowych krajach, jak Niger, Wybrzeże Kości Słoniowej czy Burkina Faso.

BIBLIOGRAFIA

Ahmed B., 17 Soldiers Killed, 35 Wounded in Attack on Mali Army Base [online], 19.06.2016, http://abcnews.go.com/International/wireStory/10-soldiers-killed-38-wounded-attack-mali-army-40695449

An Interview With Abdelmalek Droukdal [online], 1.07.2008, http://www.nytimes.com/2008/07/01/world/africa/01transcript-droukdal.html?pagewanted=all&action=click&module=Search®ion=searchResults%230&version=&url=http%3A%2F%2Fquery.nytimes.com%2Fsearch%2Fsitesearch%2F%3Faction%3Dclick%26region%3DMasthead%26pgtype%3DHomepage%26module%3DSearchSubmit%26contentCollection%3DHomepage%26t%3Dqry904%23%2FDroukdel

Aronson S.L., AQIM’s Threat to Western Interests in the Sahel [online], 28.04.2014, https://www.ctc.usma.edu/posts/aqims-threat-to-western-interests-in-the-sahel

Black A., AQIM’s Expanding Internationalist Agenda [online], 15.04.2008, http://www.ctc.usma.edu/posts/aqim%E2%80%99s-expanding-internationalist-agenda

Boas M., Guns, Money and Prayers: AQIM’s Blueprint for Securing Control of Northern Mali, „Combating Terrorism Center” [online], 28.04.2014, http://www.ctc.usma.edu/posts/guns-money-and-prayers-aqims-blueprint-for-securing-control-of-northern-mali

Boudali L.K., The GSPC: Newest Franchise in al-Qa’ida’s Global Jihad, „The Combating Terrorism Center”, United States Military Academy West Point, April 2007, s. 2 [online], http://ctc.usma.edu

Brylonek M., Kryzys bezpieczeństwa w rejonie Sahelu, w: Zeszyty Naukowe AON nr 3(92), 2013

Byman D. L., Breaking the Bonds between AL-Qa’ida and Its Affiliate Organizations, Saban Center for Middle East Policy at the Brookings Institution, Analysis Paper, August 2012, nr. 27, http://www.brookings.edu/~/media/Research/Files/Papers/2012/7/alqaida%20terrorism%20byman/alqaida%20terrorism%20byman.pdf

Chivvis Ch.S., Liepman A., North Africa’s Menace, AQIM’s Evolution and the U.S. Policy Response, „Rand Corporation”, 2013 [online], http://www.rand.org/content/dam/rand/pubs/research_reports/RR400/RR415/RAND_RR415.pdf

Combelles Siegel P., AQIM.s Playbook in Mali [online], 27.03.2013, https://www.ctc.usma.edu/posts/aqims-playbook-in-mali

Cristiani D., Fabiani R., Al Qaeda in the Islamic Maghreb (AQIM):Implications for Algeria’s Regional and International Relations, IAI working papers, 7.04.2011, nr 11, „Istituto Affari Internazionali”, http://www.iai.it/pdf/DocIAI/iaiwp1107.pdf

Davis J., Terrorism in Africa, 2010, UK by Lexington Books

Ebiem O., Nigeria, Biafra and Boko Haram, New York 2014

Filiu J-P., Al-Qaeda in the Islamic Maghreb: Algerian Challenge or Global Threat?, Carnegie Paper, Number 104, October 2009 [online], http://carnegieendowment.org/files/al-qaeda_islamic_maghreb.pdf

Flood D.H., Between Islamization and Secession: The Contest for Northern Mali, http://www.ctc.usma.edu/posts/between-islamization-and-secession-the-contest-for-northern-mali

Guitta O., Al-Qaeda in the Islamic Maghreb: A Threat for the West, „Defence Against Terrorism Review, Vol.3, No. 1. Spring 2010

Gutman R., How we missed the story, Osama bin Laden, Taliban, and the hijacking of Afghanistan, Washington 2008

Hansen S.J., Al-Shabaab In Somalia, The History and Ideology of a Militant Islamist Group, 2005–2012, Hurst&Company, London 2013

Hawley Ch., South American gangs flying vast quantities of cocaine to Europe [online], 15.11.2010, http://www.theguardian.com/world/2010/nov/15/south-american-gangs-flying-cocaine-to-europe

Hyacinthe Mben P., Puhl J., ‘Gates of Hell’: Mali Conflict Opens New Front in War on Terror, „Spiegel” [online], http://www.spiegel.de/international/world/mali-offensive-opens-new-front-in-the-fight-against-terror-a-878750.html

Hyacinthe Mben P., Puhl J., Thielke T., Darker Sides’: The Vast Islamist Sanctuary of ‘Sahelistan’, „Spiegel online” [online], 28.01.2013, http://www.spiegel.de/international/world/the-lawless-sahel-offers-a-vast-sanctuary-to-islamist-extremists-a-880056.html

http://fr.wikipedia.org/wiki/Mouvement_national_pour_la_lib%C3%A9ration_de_l’Azawad

Johnson T., Sharia and Militancy, http://www.cfr.org/religion/sharia-militancy/p19155

Jones S.G., A Persistent Threat: The Evolution of al Qa’ida and Other Salafi Jihadists, „Rand Corporation”, 2014, s. 2 [online], 15.06.2015http://www.rand.org/content/dam/rand/pubs/research_reports/RR600/RR637/RAND_RR637.pdf

Lahoud N., The Province of Sinai: Why Bother with Palestine if You Can Be Part of the „Islamic State”?, „CTC Sentinel”, Combating Terrorism Center at West point, March 2015, Vol 8, Issue 3

Landowski Z., Świat arabski. Leksykon, Warszawa 2008

Laub Z., Masters J., Al-Qaeda in the Islamic Maghreb (AQIM) [online], 27.03.2015, http://www.cfr.org/terrorist-organizations-and-networks/al-qaeda-islamic-maghreb-aqim/p12717

Lebovich A., AQIM Returns in Force in Northern Algeria [online], 26.09.2011, http://www.ctc.usma.edu/posts/aqim-returns-in-force-in-northern-algeria

Lyammouri R., Mali: Armed group emerged in central Mali to defend Fulani people [online], 20.06.2016, http://maghrebandsahel.wordpress.com/2016/06/20/mali-armed-group-emerged-in-central-mali-to-defend-fulani-people/

Mali-al-Qaida’s Sahara Playbook, http://hosted.ap.org/specials/interactives/_international/_pdfs/al-qaida-manifesto.pdf

Nessel R., Islamism in Algeria and the evolution to AQIM: transformations of significance and insignificance [online], 6.03.2014, https://globalecco.org/ctx-v1n2/islamism-in-algeria-and-the-evolution-to-aqim

Ould Mohamedou M.-M., The Many Faces of Al Qaeda in the Islamic Maghreb, „Geneva Centre for Security Policy”, GCSP Policy Paper, May 2011, nr 15 [online], http://www.gcsp.ch/Regional-Development/Publications/GCSP-Publications/Policy-Papers/The-Many-Faces-of-Al-Qaeda-in-the-Islamic-Maghreb

Porter G.D., AQIM’s Objectives in North Africa [online], 1.02.2011, http:/www.ctc.usma.edu/posts/aqim%e2%80%99s-objectives-in-north-africa

QI.D.232.07. Abdelmalek Droukdel [online], 27.08.2007, http://www.un.org/sc/committees/1267/NSQI23207E.shtml

The problem of Drug and Organized crime in West and Central Africa [online], 10.04.2015, http://www.unodc.org/westandcentralafrica/en/regional-programme-framework.html

Rassler D., Brown V., The Haqqani Nexus and the Evolution of al’Qa’ida, „The Combating Terrorism Center at West Point”, 14 July 2011, www.ctc.usma.edu/http://www.ctc.usma.edu/wp-content/uploads/2011/07/CTC-Haqqani-Report_Rassler-Brown-Final_Web.pdf

Roggio B., Al Qaeda group led by Belmokhtar, MUJAO unite to form al-Murabitoon, „The Long War Journal” [online], http://www.longwarjournal.org/threat-matrix/archives/2013/08/al_qaeda_groups_lead_by_belmok.php

Searcey D., Schmitt E., Callimachi R., Al Qaeda’s Branch in Africa Makes a Lethal Comeback [online], 15.03.2016, http:/www.nytimes.com/2016/03/16/world/africa/al-qaedas-african-offshoot-makes-a-lethal-comeback.html?ref=world

Stearns S., Mauritania, Mali Military Attack AL-Qaida Base in Sahel, „Voice of America News” [online], 26.06.2011, http://www.voanews.com/content/mauritania-mali-military-attack-al-qaida-base-in-sahel-124584979/141377.html

Weiss C., Al Qaeda has launched more than 100 attacks in West Africa in 2016, „The Long War Journal” [online], 8.06.2016, http://www.longwarjournal.org/archives/2016/06/over-100-al-aqeda-attacks-in-west-africa-since-beginning-of-the-year.php

Weiss C., Jihadists in Mali step up attacks, kill 7 soldiers, „The Long War Journal” [online], 5.01.2015], http://www.longwarjournal.org/archives/2015/01/violence_continues_i.php

Weiss C., Malian military base targeted in southern Mali, „The Long War Journal” [online], 20.07.2016, http://www.longwarjournal.org/archives/2016/07/military-base-targeted-in-southern-mali.php

Weiss C., Tunisian Al Qaeda battalion claims ambush near Algerian border, „The Long War Journal” [online], 31.03.2016, http://www.longwarjournal.org/archives/2016/03/tunisian-al-qaeda-battalion-claims-ambush-near-algerian-border.php

Vriens L., Armed Islamic Group (Algeria, Islamists), (a.k.a. GIA, Groupe Islamique Armé, or al-Jama’ah al-Islamiyah al-Musallaha) [online], 27.05.2009, http://www.cfr.org/algeria/armed-islamic-group-algeria-islamists/p9154

[1] Sahel jest regionem w Afryce, który rozciąga się od zachodnich do wschodnich wybrzeży kontynentu. Rejon ten przebiega przez takie kraje, jak: Senegal, Mauretania, Mali, Niger, Czad, Sudan, Erytrea i Etiopia. W dużej części są to obszary pustynne. M. Brylonek, Kryzys bezpieczeństwa w rejonie Sahelu, w: Zeszyty Naukowe AON nr 3(92), 2013, s. 75.

[2] P. Hyacinthe Mben, J. Puhl, T. Thielke, Darker Sides’: The Vast Islamist Sanctuary of ‘Sahelistan’, „Spiegel online” [online], 28.01.2013, http://www.spiegel.de/international/world/the-lawless-sahel-offers-a-vast-sanctuary-to-islamist-extremists-a-880056.html, 17.02.2013.

[3] Najczęściej używane angielskie nazwy to The Islamic Salvation Front lub The Islamic Salvation Army.

[4] D. Cristiani, R. Fabiani, Al Qaeda in the Islamic Maghreb (AQIM):Implications for Algeria’s Regional and International Relations, IAI working papers, 7.04.2011, nr 11, „Istituto Affari Internazionali”, s. 3 [online], http://www.iai.it/pdf/DocIAI/iaiwp1107.pdf, [dostęp: 26.07.2013].

[5] L. Vriens, Armed Islamic Group (Algeria, Islamists), (a.k.a. GIA, Groupe Islamique Armé, or al-Jama’ah al-Islamiyah al-Musallaha) [online], 27.05.2009, http://www.cfr.org/algeria/armed-islamic-group-algeria-islamists/p9154, 25.07.2013.

[6] P. Hyacinthe Mben, J. Puhl, T. Thielke, Darker Sides’: The Vast Islamist….

[7] Szacuje się, że od 1000 do 3000 Algierczyków mogło walczyć w Afganistanie. Po zakończeniu wojny i obaleniu rządu w Afganistanie wrócili oni do swoich krajów z zamiarem dokonania podobnych przewrotów na świeckich rządach. L. Vriens, Armed Islamic Group… . Algierczycy byli trzecią, po Saudyjczykach i Jemeńczykach, nacją najliczniej reprezentowaną wśród arabskich ochotników w trakcie wojny afgańskiej w latach 80. XX wieku. O. Guitta, Al-Qaeda in the Islamic Maghreb: A Threat for the West, „Defence Against Terrorism Review, Vol. 3, No. 1. Spring 2010, s. 54.

[8] Z. Laub, J. Masters, Al-Qaeda in the Islamic Maghreb (AQIM) [online], 27.03.2015, http://www.cfr.org/terrorist-organizations-and-networks/al-qaeda-islamic-maghreb-aqim/p12717, 25.05.2016.

[9] Prawo szariatu czerpie swoje źródło w Koranie i jest zbiorem zasad zachowania się, regulującym wszelkie kwestie życia muzułmanów – od kwestii finansowych, poprzez polityczne i prawne. W większości krajów muzułmańskich funkcjonujące systemy polityczne mają swoje źródło we wzorcach zachodnich. W krajach tych duża część społeczeństwa żyje w złych warunkach socjalnych, występuje tam duże bezrobocie i rozwarstwienie społeczne. W związku z tym dla części ludności tam żyjącej szariat jest alternatywnym systemem mającym zapewnić lepszy porządek społeczny i polityczny. T. Johnson, Sharia and Militancy [online], 30.11.2010, http://www.cfr.org/religion/sharia-militancy/p19155, 25.02.2014.

[10] O. Guitta, Al-Qaeda in the Islamic Maghreb…, s. 54.

[11] L.K. Boudali, The GSPC: Newest Franchise in al-Qa’ida’s Global Jihad, „The Combating Terrorism Center”, United States Military Academy West Point, April 2007, s. 2 [online], http://ctc.usma.edu, 17.05.2016.

[12] L. Vriens, Armed Islamic Group….

[13] D. Cristiani, R. Fabiani, Al Qaeda in the Islamic Maghreb…, s. 3.

[14] L.K. Boudali, The GSPC: Newest Franchise…, s. 1–2.

[15] A. Lebovich, AQIM Returns in Force in Northern Algeria [online], 26.09.2011, http://www.ctc.usma.edu/posts/aqim-returns-in-force-in-northern-algeria, 24.06.2016.

[16] L.K. Boudali, The GSPC: Newest Franchise…, s. 3–5.

[17] Ibidem, s. 3–5.

[18] Miał pseudonim „Pan Marlboro”, ponieważ zajmował się m.in. przemytem papierosów i innej kontrabandy przez Saharę. Przez pewien czas był najbardziej poszukiwanym terrorystą na francuskiej liście w związku z udziałem w wielu atakach i porwaniach. Kierowana przez niego grupa zagrażała także szlakom transportowym w Nigrze, wykorzystywanym do transportu uranu z kopalń, potrzebnego do produkcji energii atomowej we Francji. P. Hyacinthe Mben, J. Puhl, ‘Gates of Hell’: Mali Conflict Opens New Front in War on Terror, „Spiegel” [online], http://www.spiegel.de/international/world/mali-offensive-opens-new-front-in-the-fight-against-terror-a-878750.html, 17.07.2103.

[19] D. Cristiani, R. Fabiani, Al Qaeda in the Islamic Maghreb…, s. 3.

[20] L.K. Boudali, The GSPC: Newest Franchise…, s. 1–3.

[21] Niektóre analizy wskazują na możliwość wysyłania przez bin Ladena swoich przedstawicieli do Hattaba już w 1998 r. Mieli oni oferować wsparcie finansowe oraz logistyczne w zamian za lojalność. Dzięki współpracy członkowie GSPC mieli przechodzić szkolenie bojowe w Afganistanie, w zamian za co GSPC miał udostępniać swoje siatki w Europie. O. Guitta, Al-Qaeda in the Islamic…, s. 55.

[22] Ch.S. Chivvis, A. Liepman, North Africa’s Menace, AQIM’s Evolution and the U.S. Policy Response, „Rand Corporation”, 2013, s. 3–4 [online], http://www.rand.org/content/dam/rand/pubs/research_reports/RR400/RR415/RAND_RR415.pdf, 11.05.2015.

[23] M.-M. Ould Mohamedou, The Many Faces of Al Qaeda in the Islamic Maghreb, „Geneva Centre for Security Policy”, GCSP Policy Paper, May 2011, nr 15 [online], http://www.gcsp.ch/Regional-Development/Publications/GCSP-Publications/Policy-Papers/The-Many-Faces-of-Al-Qaeda-in-the-Islamic-Maghreb, 06.03.2014.

[24] Ch.S. Chivvis, A. Liepman, North Africa’s Menace…, s. 3–4.

[25] L.K. Boudali, The GSPC: Newest Franchise…, s. 2–3.

[26] W 2004 r. Droukdel wysłał w tajemnicy list z poparciem dla lidera Al-Kaidy w Iraku, Abou Moussaba Al Zarqawiego, w 2005 r. GSPC publicznie pogratulowała Zarqawiemu zabicia dwóch algierskich dyplomatów w Bagdadzie. M.-M. Ould Mohamedou, The Many Faces of Al Qaeda… .

[27] O. Guitta, Al-Qaeda in the Islamic Maghreb…, s. 55.

[28] Jednym z najważniejszym magnesów przyciągających do Al-Kaidy mniejsze, lokalne grupy terrorystyczne, są jej możliwości finansowe. Środki finansowe są niezbędne na zakup broni, wyposażenia wojskowego, opłacenie szkolenia i podróży, wsparcie dla rodzin itp. D.L. Byman, Breaking the Bonds…, s. 16–17.

[29] Inne raporty jako datę połączenia GSPC z Al-Kaidą podają 11 września, zaś datę zmiany nazwy na AQIM – 27 stycznia 2007 r. O. Guitta, Al-Qaeda in the Islamic…, s. 55.

[30] Listy znalezione w Abbottabad po zabiciu bin Ladena potwierdziły, że AQIM pozostawał w kontakcie z Centralą Al-Kaidy w Pakistanie. Ch.S. Chivvis, A. Liepman, North Africa’s Menace…, s. 3–4.

[31] QI.D.232.07. Abdelmalek Droukdel [online], 27.08.2007, http://www.un.org/sc/committees/1267/NSQI23207E.shtml, 25.02.2014.

[32] Niektórzy członkowie GSPC obawiali się, że zamachy bombowe czy samobójcze, powodujące dużą liczbę ofiar wśród ludności cywilnej, doprowadzą do tego, że społeczność odwróci się od organizacji ze względu na brutalność jej działań, jak to miało miejsce w przypadku GIA. O. Guitta, Al-Qaeda in the Islamic…, s. 60.

[33] Salafi-dżihad – ponadnarodowa ideologia religijna zawierająca w sobie dwa podstawowe elementy, tj. fizyczny dżihad (walkę) oraz islam salafi, wyznający konieczność powrotu do czystego islamu. Podstawy ideologii zostały ukute w trakcie walki arabskich ochotników podczas wojny w Afganistanie z siłami ZSRR. Wszystkie grupy zbrojne związane z tą ideologią uznają konieczność walki zbrojnej, a także potrzebę walki na rzecz przywrócenia islamu salafi. S.G. Jones, A Persistent Threat: The Evolution of al Qa’ida and Other Salafi Jihadists, „Rand Corporation”, 2014, s. 2, http://www.rand.org/content/dam/rand/pubs/research_reports/RR600/RR637/RAND_RR637.pdf, 15.06.2015, 14.06.2016. Bezsprzecznie największe zasługi dla promocji dżihadu w Afganistanie w środowisku międzynarodowym ma Palestyńczyk Abdullah Azzam i jego organizacja Maktab al-Khidamat – MAK (office of services). W 1984 r. Azzam zadeklarował fatwę, która wspierała indywidualne obowiązki każdego muzułmanina do prowadzenia walki. Dzięki temu już nie rząd czy organizacja miały prawo wspierać dżihad, ale stał się on prawem i obowiązkiem każdego muzułmanina. D. Rassler, V. Brown, The Haqqani Nexus…, s. 18–27. Abdullah Azzam był także jednym z najważniejszych profesorów – mentorów Osamy bin Ladena, którego poznał w trakcie studiów w Arabii Saudyjskiej na King Abdul-Aziz University w Jeddah. Azzam był także tym, który zakładał pierwsze obozy dla arabskich ochotników w Afganistanie. R. Gutman, How we missed the story, Osama bin Laden, Taliban, and the hijacking of Afghanistan, Washington 2008, s. 14–15.

[34] Część członków AQIM, poza walką w rejonie Sahelu, brała także czynny udział w wojnie w Iraku w latach 2003–2011. Z. Laub, J. Masters, Al-Qaeda in the Islamic….

[35] L.K. Boudali, The GSPC: Newest Franchise…, s. 2–3.

[36] An Interview With Abdelmalek Droukdal [online], 1.07.2008, http://www.nytimes.com/2008/07/01/world/africa/01transcript-droukdal.html?pagewanted=all&action=click&module=Search®ion=searchResults%230&version=&url=http%3A%2F%2Fquery.nytimes.com%2Fsearch%2Fsitesearch%2F%3Faction%3Dclick%26region%3DMasthead%26pgtype%3DHomepage%26module%3DSearchSubmit%26contentCollection%3DHomepage%26t%3Dqry904%23%2FDroukdel, 12.03.2014.

[37] J. Davis, Terrorism in Africa, 2010, UK by Lexington Books, s. 147.

[38] Z. Laub, J. Masters, Al-Qaeda in the Islamic… .

[39] O. Guitta, Al-Qaeda in the Islamic Maghreb…, s. 55–56.

[40] Ch.S. Chivvis, A. Liepman, North Africa’s Menace…, s. 3–4.

[41] S.L. Aronson, AQIM’s Threat to Western Interests in the Sahel [online], 28.04.2014, https://www.ctc.usma.edu/posts/aqims-threat-to-western-interests-in-the-sahel. 24.06.2016.

[42] Organizacja terrorystyczna powiązana z Al-Kaidą, działająca w północnych rejonach Nigerii. Nazwa „Boko Haram” w wolnym tłumaczeniu oznacza „książki są zakazane”. Celem organizacji jest utworzenie własnego państwa, które będzie wolne od zachodnich wpływów i wzorców, oraz w którym będzie obowiązywało prawo szariatu. O. Ebiem, Nigeria, Biafra and Boko Haram, New York 2014, s. 113.

[43] Pełna nazwa to Harakat al-Shabaab al-Mujahideen. Organizacja terrorystyczna działająca w Somalii i Afryce Wschodniej. Al-Shabaab jest odłamem wcześniejszej organizacji The Islamic Courts Union (ICU), która w 2006 r. rozpadła się pod wpływem działań podjętych przez Transitional Federal Government (TFG) oraz jego etiopskich sojuszników. Więcej w: S.J. Hansen, Al-Shabaab In Somalia, The History and Ideology of a Militant Islamist Group, 2005–2012, Hurst&Company, London 2013.

[44] Z. Laub, J. Masters, Al-Qaeda in the Islamic….

[45] S.L. Aronson, AQIM’s Threat… .

[46] A. Black, AQIM’s Expanding Internationalist Agenda [online], 15.04.2008, http://www.ctc.usma.edu/posts/aqim%E2%80%99s-expanding-internationalist-agenda, 10.03.2014.

[47] Z. Laub, J. Masters, Al-Qaeda in the Islamic… .

[48] Dodatkowo ważnym czynnikiem był fakt, że zwerbowanie i przygotowanie zamachowca samobójcy jest po prostu tańsze niż przeprowadzenie skomplikowanej operacji typu partyzanckiego. AQIM przeprowadzał zamachy samobójcze z wykorzystaniem dwóch i więcej zamachowców. Drugi zamachowiec wysadza się już po przybyciu ekip ratowniczych na miejsce pierwszego wybuchu. O. Guitta, Al-Qaeda in the Islamic…, s. 56.

[49] 27 sierpnia 2007 r. Abdelmalek Droukdel (aka Abou Mossaab Abdelouadoud) został wpisany na listę terrorystów. Został oskarżony o: uczestnictwo, finansowanie, planowanie, zaopatrywanie, szkolenie i przygotowywanie aktów terroru, w ramach AQIM. 27 marca 2007 r. został skazany zaocznie na dożywocie przez trybunał w Tizi-Ouzou za przeprowadzenie ataków terrorystycznych. QI.D.232.07. Abdelmalek Droukdel… .

[50] J.-P. Filiu, Al-Qaeda in the Islamic Maghreb: Algerian Challenge or Global Threat?, Carnegie Paper, Number 104, October 2009 [online], s. 6, http://carnegieendowment.org/files/al-qaeda_islamic_maghreb.pdf, 17.05.2016.

[51] A. Lebovich, AQIM Returns in Force….

[52] O. Guitta, Al-Qaeda in the Islamic…, s. 57–58.

[53] Pełna nazwa AQIM po arabsku to Tandhim Al Qaeda fi Bilad Al Maghrib Al Islami. M.-M. Ould Mohamedou, The Many Faces of Al Qaeda… .

[54] Ch. Hawley, South American gangs flying vast quantities of cocaine to Europe [online], 15.11.2010, http://www.theguardian.com/world/2010/nov/15/south-american-gangs-flying-cocaine-to-europe, 06.04.2014.

[55] The problem of Drug and Organized crime in West and Central Africa [online], 10.04.2015, http://www.unodc.org/westandcentralafrica/en/regional-programme-framework.html, 06.04.2014.

[56] Rezolucje Rady Bezpieczeństwa ONZ nr 1904 z 2009 r. i 2133 z 2014 r. kategorycznie zabraniają płacenia okupów za porwanych obywateli. Generalnie bardzo pryncypialnie do niepłacenia okupów podchodzą tylko Stany Zjednoczone i Wielka Brytania. W przypadku pozostałych państw sytuacja wygląda różnie. Rynek ubezpieczeń od porwania wart był w 2011 r. prawie 500 mln $. Firmy ubezpieczeniowe czy zajmujące się pośredniczeniem namawiają, aby w przypadku porwania nie kontaktować się z przedstawicielami USA czy państwa gospodarza, a bezpośrednio z ubezpieczycielem. S.L. Aronson, AQIM’s Threat… .

[57] Ibidem.

[58] D. Cristiani, R. Fabiani, Al Qaeda in the Islamic…, s. 3.

[59] R. Nessel, Islamism in Algeria and the evolution to AQIM: transformations of significance and insignificance [online], 6.03.2014, https://globalecco.org/ctx-v1n2/islamism-in-algeria-and-the-evolution-to-aqim, 06.03.2014.

[60] O. Guitta, Al-Qaeda in the Islamic…, s. 64–65.

[61] G.D. Porter, AQIM’s Objectives in North Africa [online], 1.02.2011, http:/www.ctc.usma.edu/posts/aqim%e2%80%99s-objectives-in-north-africa, 24.06.2016.

[62] S. Stearns, Mauritania, Mali Military Attack AL-Qaida Base in Sahel, „Voice of America News” [online], 26.06.2011, http://www.voanews.com/content/mauritania-mali-military-attack-al-qaida-base-in-sahel-124584979/141377.html, 22.07.2016.

[63] G.D. Porter, AQIM’s Objectives… .

[64] C. Weiss, Tunisian Al Qaeda battalion claims ambush near Algerian border, „The Long War Journal” [online], 31.03.2016, http://www.longwarjournal.org/archives/2016/03/tunisian-al-qaeda-battalion-claims-ambush-near-algerian-border.php, 10.04.2016.

[65] Stany Zjednoczone wpisały al-Mulathamun na listę organizacji terrorystycznych (FTO) w grudniu 2013 r. Ma to niewielkie znaczenie praktyczne, ale podnosi prestiż samej grupy i zwiększa liczbę chętnych do wstąpienia w jej szeregi. Z. Laub, J. Masters, Al-Qaeda in the Islamic… .

[66] Kwestia ta nie jest do końca pewna, ponieważ w 2014 r. wiele ataków dokonanych w rejonie Gao przypisywanych było w dalszym ciągu MUJAO, a nie al-Murabitoon.

[67] B. Roggio, Al Qaeda group led by Belmokhtar, MUJAO unite to form al-Murabitoon, „The Long War Journal” [online], 22.08.2013, http://www.longwarjournal.org/threat-matrix/archives/2013/08/al_qaeda_groups_lead_by_belmok.php, 28.09.2014.

[68] Wersja angielska brzmi: The Movement for Oneness and Jihad in West Africa – MOJWA.

[69] Szerzej na temat wybuchu konfliktu w Mali w latach 2012–2014 autor niniejszego artykułu pisze w książce pt. Terroryzm w Afryce, Geneza oraz przebieg konfliktu w Mali w latach 2012–2014, która ukaże się w 2016 r.

[70] Żołnierze malijscy z wymienionych garnizonów zostali rozmieszczeni w garnizonach Sevare, Segou oraz na południe od Bamako. D.H. Flood, Between Islamization and Secession: The Contest for Northern Mali [online], http://www.ctc.usma.edu/posts/between-islamization-and-secession-the-contest-for-northern-mali, 29.07.2013.

[71] http://fr.wikipedia.org/wiki/Mouvement_national_pour_la_lib%C3%A9ration_de_l’Azawad, 29.12.2014.

[72] M. Boas, Guns, Money and Prayers: AQIM’s Blueprint for Securing Control of Northern Mali, „Combat Terrorism Center” [online] 28.04.2014, http://www.ctc.usma.edu/posts/guns-money-and-prayers-aqims-blueprint-for-securing-control-of-northern-mali, 24.06.2016.

[73] D.H. Flood, Between Islamization… .

[74] Mali-al-Qaida’s Sahara Playbook [online], http://hosted.ap.org/specials/interactives/_international/_pdfs/al-qaida-manifesto.pdf, 17.02.2014.

[75] P. Combelles Siegel, AQIM.s Playbook in Mali [online], 27.03.2013, https://www.ctc.usma.edu/posts/aqims-playbook-in-mali, 24.06.2016.

[76] D. Searcey, E. Schmitt, R. Callimachi, Al Qaeda’s Branch in Africa Makes a Lethal Comeback [online], 15.03.2016, http:/www.nytimes.com/2016/03/16/world/africa/al-qaedas-african-offshoot-makes-a-lethal-comeback.html?ref=world, 16.03.2016.

[77] C. Weiss, Al Qaeda has launched more than 100 attacks in West Africa in 2016, „The Long War Journal” [online], 8.06.2016, http://www.longwarjournal.org/archives/2016/06/over-100-al-aqeda-attacks-in-west-africa-since-beginning-of-the-year.php, 23.06.2016.

[78] D. Searcey, E. Schmitt, R. Callimachi, Al Qaeda’s Branch… .

[79] C. Weiss, Jihadists in Mali step up attacks, kill 7 soldiers, „The Long War Journal” [online], 5.01.2015, http://www.longwarjournal.org/archives/2015/01/violence_continues_i.php, 22.07.2016.

[80] C. Weiss, Al Qaeda has launched… .

[81] Ibidem.

[82] N. Lahoud, The Province of Sinai: Why Bother with Palestine if You Can Be Part of the „Islamic State”?, „CTC Sentinel”, Combating Terrorism Center at West point, March 2015, Vol 8, Issue 3, s. 15–16.

[83] R. Lyammouri, Mali: Armed group emerged in central Mali to defend Fulani people [online], 20.06.2016, http://maghrebandsahel.wordpress.com/2016/06/20/mali-armed-group-emerged-in-central-mali-to-defend-fulani-people/, 22.07.2016.

[84] Grupa ta – ANSIPRJ – Alliance Nationale pour la Souvegarde de l’Identite Peule et la Restauration de la Justice – powstała prawdopodobnie 19 czerwca 2016 r. Za główne cele stawia sobie ochronę ludności Fulani przed prześladowaniami ze strony armii malijskiej. Według sekretarza generalnego ANSIPRJ Oumara Aldjana liczy 700 członków. Grupa nie ma charakteru politycznego i nie jest związana z ruchem islamskim. Ibidem.

[85] B. Ahmed, 17 Soldiers Killed, 35 Wounded in Attack on Mali Army Base [online], 19.06.2016, http://abcnews.go.com/International/wireStory/10-soldiers-killed-38-wounded-attack-mali-army-40695449, 22.07.2016.

[86] C. Weiss, Malian military base targeted in southern Mali, „The Long War Journal” [online], 20.07.2016, http://www.longwarjournal.org/archives/2016/07/military-base-targeted-in-southern-mali.php, 22.07.2016.

Geneza oraz przebieg konfliktu zbrojnego w Mali w latach 2012–2013

Opracował: dr Krzysztof Danielewicz

Wstęp

W artykule autor podejmuje tematykę związaną z genezą wybuchu oraz przebiegiem konfliktu zbrojnego w Mali, który rozpoczął się w styczniu 2012 r. i trwa do chwili obecnej.

W rozwiązanie tego konfliktu zaangażowane są także siły zbrojne Polski, które wspólnie

z innymi krajami Unii Europejskiej szkolą malijskie siły zbrojne. Konflikt ten, choć mało znany, jest doskonałym przykładem ukazania możliwości organizacji terrorystycznych w zderzeniu ze słabym państwem, przy biernej postawie środowiska międzynarodowego. Wojna w Mali pokazuje także, jak zaangażowanie się środowiska międzynarodowego w jeden konflikt – w tym przypadku w Libii – może mieć wpływ na destabilizację sytuacji bezpieczeństwa

w drugim kraju – tj. w Mali.

Celem artykułu jest przybliżenie tematyki związanej konfliktem w Mali. W artykule omówiono skutki upadku dyktatury Muammara Kadafiego dla wybuchu rebelii w Mali, przedstawiono także najważniejsze organizacje zbrojne zaangażowane w konflikt, ich rolę oraz skutki kilkumiesięcznych rządów na północy Mali. Zaprezentowano również działania, podjęte przez środowisko międzynarodowe w celu zakończenia konfliktu oraz stworzenia warunków do przywrócenia demokratycznych rządów w Mali.

Konsekwencje wojny w Libii dla sytuacji bezpieczeństwa w Mali

Przed przystąpieniem do omawiania genezy konfliktu w Mali i jego przebiegu zasadnym wydaje się podanie kilku informacji na temat samego państwa, które w polskiej opinii publicznej nie jest powszechnie znane. Mali to państwo położone w zachodniej Afryce, zajmujące obszar 1 241 238 km2, co jest równe wielkości terytoriów zajmowanych przez Niemcy, Francję, Wielką Brytanię, Belgię i Holandię razem wzięte. Odległość pomiędzy północną a południową granicą Mali liczy 1600 km. Kraj jest podzielony na 8 regionów administracyjnych: Timbuktu, Kidal, Gao na północy oraz Mopti, Keyes, Koulikoro, Sikasso

i Segou na południu; dodatkowo dystrykt i stolica Mali Bamako. Mali należy do najbiedniejszych państw na świecie, a 65% jego powierzchni stanowi pustynia. Według danych z 2009 r. kraj zamieszkuje 14 517 176 ludzi. Północne rejony Mali obejmują 75% terytorium kraju, zamieszkiwane przez tylko 10% ludności kraju. Na długości 5000 km Mali graniczy

z Algierią, Mauretanią, Nigrem i Burkina Faso. Północne tereny kraju zamieszkują (istotne ze względu na treść artykułu) Tuaregowie[1], Arabowie oraz Songhai, stanowiący większość

w regionach Timbuktu i Gao, a także nomadyjscy pasterze Peuls. Tuaregowie są większością głównie w regionie Kidal, w Menace i Bourem (region Gao) oraz w regionie Timbuktu. Arabowie zamieszkują miasta Timbuktu, Bourem, Kidal, Kounta i Tilemsi[2].

Rebelie w Mali miały związek głównie z ruchami niepodległościowymi Tuaregów, mających swoje początki w 1958 r. (a więc jeszcze przed uzyskaniem niepodległości przez Mali, co nastąpiło w 1960 r.). W 1958 r. starszyzna Tuaregów wysłała petycje do Francji, która rządziła wtedy kolonią zwaną Sudanem Francuskim. Wtedy Francja zastanawiała się, czy włączyć saharyjskich Tuaregów i Arabów w samodzielny byt państwowo-polityczny w ramach tzw. Azawadu[3], czy też scalić ich w jeden organizm państwowy z subsaharyjskimi Afrykańczykami. Niestety dla samych Tuaregów, wybrano wariant drugi. Po uzyskaniu niepodległości przez Mali w 1960 r. Tuaregowie kilkukrotnie wszczęli powstania – m.in.

w latach: 1960–1964, 1990–1996 oraz 2006–2009. Przyczyny były różne: ekonomiczne, rasowe, językowe czy mieszane. Wszystkie te powstania zostały zakończone w wyniku operacji przeciwpartyzanckich i negocjacji pokojowych[4].

Pierwsze powstanie Tuaregów wybuchło w 1963 r., krótko po uzyskaniu niepodległości przez Mali. Tuaregowie nie mogli zrozumieć, dlaczego zostali wrzuceni do jednego workaz czarnoskórymi Afrykańczykami, mieszkających setki kilometrów od terenów zamieszkałych przez Tuaregów, i dlaczego ich stara nomadyjska kultura została podporządkowana ludziom, którzy tych tradycji nawet nie rozumieli. Powstanie brutalnie zdławiła armia malijska, przez kolejne lata zarządzająca terenami Tuaregów. W konsekwencji wielu Tuaregów emigrowało do Algierii, Libii, Nigru, Mauretanii czy Burkina Faso. Tereny północnej Mali były i są ekonomicznie bardzo zaniedbane, niemal zapomniane przez Boga, co dobrze oddaje arabskie znaczenie słowa Tuareg – zapomniany przez Boga[5].

Powstanie z 1990 r. zostało wywołane przez jednego z liderów Tuaregów – Iyad Ag Ghalego, który z grupą żołnierzy powracających z obozów wojskowych w Libii zaatakował miasto Menaka. Ghali był wtedy liderem ruchu o nazwie „Ruch na Rzecz Wyzwolenia Azawadu” (Popular Movement for the Liberation of Azawad – MPLA). Powstanie zakończyło się porozumieniem wynegocjowanym dzięki pomocy Algierii (National Pact of 1992), które nie zostało zaakceptowane przez wszystkich Tuaregów. W konsekwencji MPLA rozpadła się na cztery różne frakcje, a część żołnierzy Tuaregów i liderów wstąpiła do armii malijskiej. Niestety, większości ustaleń paktu nigdy nie wprowadzono w życie, co powodowało dodatkowe frustracje wśród Tuaregów[6]. Podpisanie tego porozumienia spowodowało także niechęć części Tuaregów do samego Ghalego, co miało swoje późniejsze konsekwencje.

Kolejne powstanie wybuchło 23 maja 2006 r., kiedy to grupa Democratic Alliance of May 23 for Change (ADC) zaatakowała obiekty wojskowe w Kidal i Menace. Rebelianci wycofali się następnie w rejon gór Tegharghar na północy Kidal. Ponownie pokój został zawarty dzięki mediacji Algierii, w związku z czym otrzymał nazwę: Algiers Accord. W większości porozumienie zawierało te same treści, co National Pact of 1992, tj. gwarantowało większą autonomię dla regionu Kidal, wzrost znaczenia języka tamaszek, wzrost roli i promocja kultury tuareskiej w mediach narodowych i szkolnictwie, sformowanie lokalnych sił bezpieczeństwa opartego na ludności Tuaregów, rozwój ekonomiczny, otwarcie portu lotniczego w Kidal oraz wprowadzenie specjalnego systemu podatkowego zachęcającego do inwestycji w regionie. Jednym z liderów rewolty był Ibrahim Ag Bahanga. Sam Bahanga wycofał się z podpisania porozumienia i przez kolejne 6 lat prowadził działania zbrojne przeciwko armii malijskiej[7].

Rząd Mali próbował walczyć z Tuaregami w różny sposób. Jednym z nich było powołanie milicji Ganda Koyw 1990 r., a później – Gonda Izo, składającej się głównie z ludności Songhai, której członkowie byli wyposażeni i wspierani przez rząd w Bamako. Wysyłanie południowych Malijczyków do walki na północ dawało bardzo marne efekty z uwagi na brak świadomości sytuacyjnej oraz nieznajomość terenu i języka. Rząd w Bamako próbował także innych metod paraliżowania ruchów na północy. Najgroźniejsze dla samych Tuaregów było rozgrywanie ich wewnętrznych podziałów. Rząd Mali wykorzystał m.in. lidera Tuaregów z klanu Imghad, El Hadj Gamou, który dowodził własną jednostką wojskową, lojalną wobec rządu w Bamako. Klan ten był wasalny wobec dominującego klanu Ifoghas, z którego wywodził się m.in. Ag Bahanga. Innym liderem, tym razem Arabem, wykorzystywanym przez rząd w Bamako, był maj. płk Abderahmane Ould Meydou. Obaj przyczynili się w dużej mierze do pokonania Tuaregów Bahangi w styczniu 2009 r. Rząd w Bamako miał cichą nadzieję, że podobnie będzie w przypadku rebelii z 2012 r.

Ostatnie powstanie Tuaregów w 2012 r., będące tematem artykułu, miało bardzo mocne zabarwienie radykalnego islamu (szerzone przez salafistów[8]), i jak nigdy do tej pory podzieliło społeczeństwo w Mali na północ i południe. Podobnie jak wcześniej, przyczynami ostatniego powstania w dużej mierze było odczucie Tuaregów, że są ekonomicznie marginalizowani przez elity z południa[9]. Ostatnie powstanie Tuaregów miało także ścisły związek z upadkiem władzy Muammara Kadafiego w Libii. Mali, od początku konfliktu

w Libii, sprzeciwiało się strategii NATO w Libii z uwagi na pozycję Kadafiego w Unii Afrykańskiej i obawy, że jego upadek może zdestabilizować sytuacje w tym rejonie. Obawy te, jak się później okazało, były niestety uzasadnione[10].