Opracowanie: Marek Kołtun, Dariusz Kołtun, 9 września 2023 r.

Każdy z nas spotkał się z funkcjonowaniem wirtualnych walut i nowych technologii w życiu osobistym i zawodowym. Dla jednych stanowi to szansę na zainwestowanie z oczekiwanym zyskiem, a dla drugich jest negatywnym zjawiskiem, gdyż zostali oszukani albo ich inwestycje pozostały na ujemnym saldzie. Jednakże przed rozpoczęciem inwestowania cyfrowej waluty ważne jest, aby zapoznać się z ich podstawami i zakresem funkcjonowaniem czy ryzyka, przed którym ostrzega Komisja Nadzoru Finansowego w swoich komunikatach.

Inwazja Federacji Rosyjskiej na terytorium Ukrainy od dnia 22 lutego 2022 r. odmieniła znaczenie reguł związanych z obracaniem bitmonet. Według informacji opublikowanych przez serwis internetowy Economist Intelligence Unit (https://www.eiu.com/n/) opisywane zdarzenie przyspieszyło legalizację i proces wprowadzania wirtualnych walut do ukraińskiego systemu finansowego. 17 marca 2022 r. Ukraina oficjalnie zalegalizowała wcześniej nieuregulowany system funkcjonowania cyfrowych monet, a także możliwość prowadzenia usług pośrednictwa internetowych platform finansowych w wymianie tych jednostek. Za pośrednictwem portalu społecznościowego Twitter (obecnie X) minister transformacji cyfrowej Ukrainy Mykhailo Fedorov @FedorovMykhailo i @Ukraine w dniu 26 lutego 2022 r. poinformował o utworzeniu wirtualnych portfeli kryptograficznych: Bitcoin, Ethereum i Tether, i zachęcił do wpłacania dowolnych darowizn na rzecz administracji ukraińskiej opartych na nowych technologiach. Równocześnie w tym samym czasie ukraińska organizacja pożytku publicznego Come Back Alive zamieściła tę samą informację, zachęcającą do wspierania działań wojennych poprzez wpłatę wolnych datków. Poniżej przedstawiono fotokopię wpisu ministra transformacji cyfrowej Ukrainy na portalu społecznościowym.

Zrzut ekranu 1. Wpis Mykhailo Fedorova w serwisie Twitter.

Źródło: https://twitter.com/FedorovMykhailo/status/1497549813205848068, 17.10.2023.

Należy zauważyć, że wymienione rodzaje wirtualnych monet posiadają wysoką prowizję, niemniej jednak nie zniechęca to dokonywania wpłat, których głównym celem zbierania datków jest wsparcie wyposażenia armii ukraińskiej.

Administracja Ukrainy intensywnie zwiększyła pracę nad wdrożeniem funkcjonowania kryptowalut, a według globalnego zespołu analitycznego Chainalysis w 2022 r. kraj ten zajął czwarte miejsce w kategorii legalizowania kryptowalut. Zaadaptowanie aktów prawnych, które umocniły rynek wirtualnych walut w zakresie otrzymywania darowizn, wymusił na administracji Zełenskiego aktualny konflikt zbrojny z Federacją Rosyjską. Rada Najwyższa Ukrainy (parlament) z dniem 17 lutego 2023 r. zatwierdziła regulację obszaru i legalizacji wymiany wirtualnymi monetami po wprowadzeniu zmian zaproponowanych przez Narodowy Bank Ukrainy, Narodową Komisję Papierów Wartościowych i Giełdy Ukrainy oraz prezydenta Wołodymyra Zełenskiego.

Z kolei druga analityczna platforma – Elliptic – w opublikowanym raporcie informuje, że na dzień 29 marca 2023 r. całkowita wartość zebranych darowizn wyniosła 100 mln USD, a około 72 mln USD stanowiły bezpośrednie darowizny zaksięgowane na oficjalnych wirtualnych portfelach ukraińskich. Głównymi darczyńcami były osoby fizyczne. Wraz z upływem czasu Ministerstwo Transformacji Cyfrowej rozszerzyło możliwość dokonywania wpłat określonych darowizn o ponad 70 różnych cyfrowych monet.

Na uwagę zasługuje fakt, że administracja Ukrainy w marcu 2022 r. otwarła Muzeum Wojny w postaci tokenów cyfrowych NFT, które obrazują chronologicznie uporządkowane okrucieństwa Federacji Rosyjskiej na terytorium Ukrainy, o czym poinformował Mychajło Fedorow na portalu Twitter. Wykorzystanie nowych technologii blockchain świadczy o innowacyjnym pomyśle, a także o zapisaniu się historii i pamięci o inwazji na ich kraj. Autorami sporządzenia tokenów NFT są graficy komputerowi pochodzący z Ukrainy, a także innych krajów globu. Ich prace możemy zakupić na aukcjach internetowych, a przekazane wartości majątkowe zostaną przeznaczone na cele wyposażenia wojska ukraińskiego i pozostałych osób cywilnych przebywających na terenie objętym konfliktem.

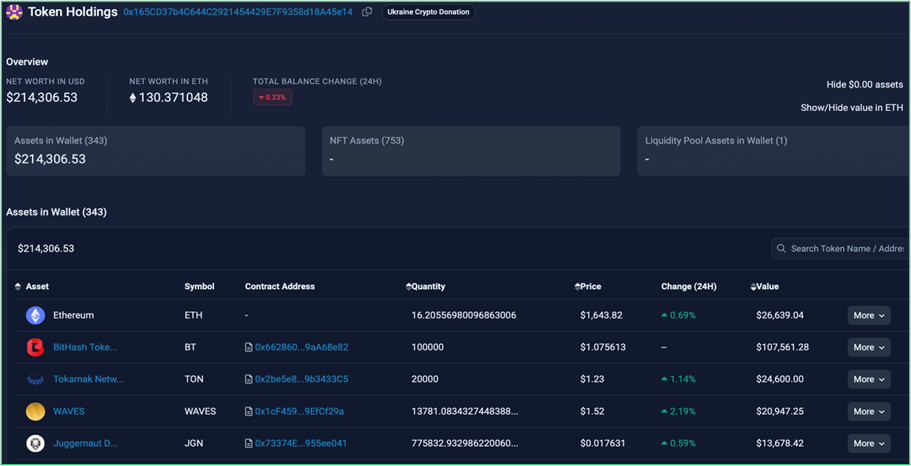

Na załączonej fotokopii przedstawiono saldo wraz z analizą przepływów majątkowych na kolejnym wirtualnym portfelu kryptograficznym o nazwie Ukraine Crypto Donation w rejestrze Ethreum utworzonym przez administrację Ukrainy.

Zrzut ekranu 2. Saldo i analiza przepływów majątkowych na portfelu kryptograficznym Ukraine Crypto Donation w rejestrze Ethreum.

Źródło: opracowanie własne na podstawie etherscan.io, 17.10.2023.

W tym samym czasie inwazji administracja rosyjska także analizuje wykorzystanie nowych technologii cyfrowych do pozyskiwania darowizn na sprzęt i wyposażenie wojskowe, zorganizowane przez podmioty zaangażowane w konflikt – są to między innymi cyberprzestępcy czy grupy zbierające fundusze w mediach społecznościowych, grupy najemników, podmioty objęte sankcjami i kampanie dezinformacyjne.

Przykładem mogą być opublikowane przez Elliptic – lidera stosowania analiz blockchain co do zgodności z przepisami dotyczącymi przestępstw finansowych – informacje pochodzące z organizacji prorosyjskich zdobyte metodą białego wywiadu, które przedstawiają wygenerowane wirtualne portfele bitcoina, ethereum, stablecoina i monero.

Wpłaty na te wirtualne portfele pozwolą sfinansować wyposażenie wojsk rosyjskich, w tym drony bezzałogowe typu Perseus-1, a także wojskowe wyposażenie medyczne i inny sprzęt specjalistyczny, wykorzystywany w trakcie działań wojennych.

Należy zauważyć, że wirtualne waluty stały się strategicznym źródłem finansowania działań wojennych. Główną zaletą funkcjonowania bitmonet jest szybkość przeprowadzenia transakcji, a także zbędność pośrednictwa banków. Fakt ten potwierdził w mediach społecznościowych wiceminister transformacji cyfrowej administracji Ukrainy Ołeksander Borniakow. Kryptowaluty cieszą się coraz większym zainteresowaniem w Federacji Rosyjskiej i Ukrainie. Na wartości zyskują nowe wirtualne waluty, które do czasu przed rozpoczęciem konfliktu były mniej popularne. Nadal kryptowaluta monero pozostaje liderem w zakresie zachowania anonimowości dokonywanych płatności opartych na rozproszonym rejestrze blockchain.

Wykorzystanie protokołu blockchain do opracowania zaszyfrowanych komunikatorów i kryptowaluty Monero do finansowania organizacji przez ISIS

Opracował: Marek Kołtun, 30.08.2020 r.

W moim ostatnim wywiadzie nt. „Czym są kryptowaluty i czy są bezpieczne” odniosłem się głównie do najpopularniejszej kryptowaluty, jaką jest Bitcoin BTC. Jednakże w trakcie wykonywania czynności służbowych właśnie w „darknecie” natknąłem się na kryptowalutę Monero (XMR), używaną głównie do wynagradzania uczestników gier komputerowych i ich współtowarzyszy. Służyła także do procesu prania pieniędzy poprzez NN sprawców, którzy nabywali Bitcoiny i zamieniali na niższe wartości kryptowalut, m.in. Monero, a następnie wypłacali je w różnych miejscach i czasie.

Jednakże ważny element tej kryptowaluty stanowi klucz, który sprawia wiele trudności w jego ustaleniu, gdyż zazwyczaj jest szyfrowany. Wiele osób postrzega Monero jako „bezpieczny, prywatny i niemożliwy do ujawnienia” oraz „z dostępnością dla każdego użytkownika” sposób zyskownej inwestycji krótko- lub długoterminowej. Technologia stojąca za Monero to protokół „CryptoNote”, który stał się ideą, leżącą u podstaw stworzenia Bitcoina. W przeciwieństwie do technologii blockchain, która niemalże każdemu zainteresowanemu daje możliwość prześledzenie łańcucha bloków, protokół Monero już nie jest taki jawny. Transakcje prowadzone za pośrednictwem protokołu „CryptoNote” nie pozostawiają śladów, a tym samym zarówno nadawcy, jak i odbiorcy kryptowaluty pozostają anonimowi i trudni do ustalenia.

Najprawdopodobniej w grudniu 2019 roku organizacja ISIS eksperymentowała z przejściem na aplikacje komunikacyjne oparte na łańcuchu bloków (blockchain). Doskonałym przykładem może być fakt, że domena internetowa spokrewniona z ISIS wykorzystywana była do zbierania darowizn za pośrednictwem kryptowaluty Monero. Jak podaje „Cointelegraph”, trzy lata wcześniej ten sam serwis przyjmował darowizny w Bitcoinie.

Technologię blockchain wykorzystują zorganizowane grupy przestępcze, w tym organizacja terrorystyczna ISIS, do opracowania i stworzenia komunikatorów służących do kontaktów pomiędzy sobą, by w bezpieczny sposób przesyłać informacje – wiadomości lub inne dane – które są niemalże nie do przechwycenia przez właściwe organy ścigania. Obecnie takie komunikatory, jak Messenger, Signal czy WhatsApp przestały być „bezpieczne” dla przestępców. W listopadzie 2019 roku w trakcie międzynarodowej operacji ścigania prowadzonej przez Unię Europejską zlikwidowano wiele sieci kont, domen i kanałów, które ISIS opracował i użytkował w komunikatorze o nazwie Telegram. Organizacja ISIS eksperymentowała z aplikacją BCM (Because Communication Matters – dosłownie: „Ponieważ komunikacja ma znaczenie”) do przesyłania metadanych, informacji i wiadomości, opartą na łańcuchu bloków, czyli blockchain, by udostępniać krótkie filmiki i propagandę, po wcześniejszym zablokowaniu dostępu do komunikatora Telegram.

BCM oferuje swoim użytkownikom anonimowość, pełne szyfrowanie wiadomości i informacji, a także spójne bezpieczeństwo prywatności. Wedle komunikatu witryny internetowej BCM różni się pod wieloma względami zarówno od Telegramu, jak i WhatsAppa. Każda wiadomość przesyłana za pośrednictwem czatów grupowych lub prywatnych BCM jest zaszyfrowana od początku do końca, a to oznacza, że żadne osoby trzecie na tym serwerze nie mogą uzyskać dostępu do opisywanych treści. Najważniejszą funkcją BCM jest możliwość tworzenia przez użytkowników grup, mogących skupić sto tysięcy osób. Nadto użytkownicy nie potrzebują numeru telefonu ani adresu e-mail, by zdobyć identyfikator użytkownika BCM, co zapewnia mu całkowitą ochronę i tym samym anonimowość. Praktyczne zastosowanie technologii blockchain jest zauważalne w naszym życiu codziennym. Blockchain jest oparty na open source, który pozwala dostosować się do zamierzonych celów oraz zachowywania prywatności części aspektów, co jest kluczem do użytkowania tej technologii przez administracje publiczne poszczególnych państw, instytucje finansowe, banki czy przedsiębiorstwa. Zatem należy stwierdzić, że technologia ta nie tylko jest wykorzystywana w wyżej wymienionych miejscach, ale także przez zorganizowane grupy przestępcze i organizacje terrorystyczne do ich właściwego funkcjonowania.

Weryfikacja propagandy i dezinformacji w otoczeniu dyplomaty

Opracowanie: Marek Kołtun, Dariusz Kołtun, 21 czerwca 2023 r.

16 czerwca 2023 r. na Wydziale Historii i Stosunków Międzynarodowych Uniwersytetu w Białymstoku odbyło się „Podlaskie Spotkanie z Dyplomacją – cykl zajęć dla osób zainteresowanych pracą w dyplomacji, otoczeniu międzynarodowym i organizacjach międzynarodowych”. Gośćmi Regionalnego Ośrodka Debaty Międzynarodowej w Białymstoku byli: Bartosz Marcinkowski z Akademii Dyplomatycznej Ministerstwa Spraw Zagranicznych i Marek Kołtun – ekspert „Security in Practice” oraz wykładowca akademicki Uczelni Łazarskiego w Warszawie.

Głównym celem debaty była promocja służby w polskiej dyplomacji i podjęcia pracy w Służbie Zagranicznej. Opisywaną dyskusję otworzył historyk Wydziału Historii i Stosunków Zagranicznych Uniwersytetu w Białymstoku dr Bogusław Kosel, który opisał cel i znaczenie spotkania. Następnie do zadawania szczegółowych pytań przedstawicielowi Akademii Dyplomatycznej MSZ przystąpili uczestnicy debaty. Prosili oni o rozwinięcie okoliczności związanych z podjęciem pracy w międzynarodowych placówkach dyplomatycznych MSZ RP, a także o przybliżenie samego charakteru pracy. Najwięcej pytań dotyczyło procesu rekrutacji, wysokości uposażeń i warunków socjalno-bytowych związanych z zatrudnieniem poza granicami Rzeczypospolitej Polskiej.

Kolejną częścią spotkania była prezentacja multimedialna Marka Kołtuna, który przedstawił dostępne narzędzia i metody białego wywiadu (OSINT) służące do identyfikacji oraz ujawniania propagandy i dezinformacji w zasobach sieci Internetu, grupując je na poszczególne obszary poszukiwań. W tym miejscu należy przypomnieć, że oba te pojęcia powstały w 1923 r., w czasie gdy wiceszef Państwowej Policji Politycznej Józef Unszlicht (obecnie KGB) swoim rozkazem nakazał utworzenie Biura Dezinformacyjnego. Celem tej organizacji było prowadzenie aktywnych działań wywiadowczych ukierunkowanych na rozpowszechnianie informacji zmanipulowanych, częściowo lub całkowicie prowadzących do zakłócenia procesów demokratycznych. W przypadku, gdy opisywany proces osiąga sukces polityczny, wówczas pojawia się ryzyko zawłaszczenia państwa przez siłę polityczną, która otrzymała największy kredyt zaufania w wyborach w wyniku manipulacji, oraz obalenia przez nią systemu konstytucyjnego.

Zatem, aby zweryfikować otrzymywane komunikaty, należy przeprowadzić czynności białego wywiadu (OSINT), polegające na poszukiwaniu informacji o ich pochodzeniu, autorze, innych serwisów informacyjnych, a także samej zawartości. Do tego celu służy sieć internetowa, pozwalająca na analizowanie powiązanych ze sobą dostępnych dowodów elektronicznych. Wystarczy obrać np. metodę pasywną, która minimalizuje ryzyko ujawnienia aktywności poszukiwania. Umożliwia ona także poszukiwanie dowodów elektronicznych bez pozostawiania śladów prowadzących do ujawnienia okoliczności, że jakiekolwiek analizy zostały przeprowadzone w obrębie informacji o obiektach zainteresowań. Literatura wyszczególnia źródła informacji, jednocześnie dzieląc je na trzy kategorie:

- źródła pierwotne;

- źródła wtórne;

- źródła pochodne.

Etap końcowy analizy informacji jest fundamentem podejmowania procesów decyzyjnych wielu podmiotów i osób. Praca analityczna zawęża się do wydarzeń aktualnych, ale pozwala także na skorzystanie z historii wydarzeń o podobnym charakterze. Ta analiza bardzo często zawiera w sobie elementy przewidywania przyszłości, niejednokrotnie w sytuacji niepewności powodowanej deficytem informacji.

Podsumowując, należy przytoczyć trafny cytat Leonarda da Vinci: Ten, kto ma dostęp do źródła, nie czerpie z kałuży. Informacja ma niezwykle istotne znaczenie w każdym sektorze, w tym w obronnym. Ogromną ilość spekulacji wywołują dane dotyczące inwestowania w kryptoaktywa, które stają się najpopularniejszym narzędziem do popełniania przestępstw ekonomicznych przez zorganizowane grupy przestępcze.

Wartość Bitcoina osiąga rekordy, przekroczyła 140 tysięcy złotych – euforia czy rozczarowanie?

Opracował: Marek Kołtun, 18.01.2021 r.

W okresie świątecznym, kiedy giełdy papierów wartościowych miały związaną z tym przerwę, Bitcoin odnotował historyczny rekord na giełdach kryptowalut – jego wartość przekroczyła 140 tysięcy złotych. Bitcoin był zatem wart 14-krotnie więcej niż jedna uncja złota, lecz w chwili obecnej zanotował spadek na wartości o około 19%.

Część analityków uważa, że docelowo w przyszłości Bitcoin osiągnie wartość 1 miliona dolarów. Wśród nich jest prezes „BitBay” Sylwester Suszek, który trafnie zauważa, że aby ten scenariusz został osiągnięty, Bitcoin musiałby stać się walutą co dziesiątego mieszkańca ziemi. Ponadto kryptowaluta ta jest nowym złotem i podobnie jak rzadki surowiec z upływem czasu zacznie nabierać na wartości. Jednym z warunków koniecznych, a zarazem służących dalszemu wzrostowi Bitcoina jest jego adopcja globalna.

Przypomnę, że w 2010 r. Bitcoin zadebiutował z ceną 0,063 dolarów. Jego wartość stopniowo wzrastała do 1 dolara, a w 2011 r. osiągnął cenę 31,91 dolarów. Czas pandemii COVID-19 stał się dla inwestorów punktem zainteresowania z uwagi na fakt, że niektórzy z nich obawiali się utraty wartości tradycyjnego pieniądza w związku z inflacją. Kryzys związany z epidemią koronawirusa spowodował także ogromny postęp technologiczny w dziedzinie cyfryzacji, do czego przyczyniło się m.in. rosnące zapotrzebowanie na zakupy i sprzedaż towarów w platformie online czy rozszerzenie wachlarza produktów zdalnych, oferowanych przez instytucje finansowe.

Wzrost ceny Bitcoina to efekt niepewności spowodowanej nie tylko pandemią, ale także wyborami prezydenckimi w Stanach Zjednoczonych Ameryki Północnej. Obecnie zbliża się inauguracja prezydentury Joe Bidena, który w czasie kampanii prezydenckiej w ustnym oświadczeniu zaplanował wypracowanie pakietu symulacyjnego o łącznej wartości 7 bilionów dolarów. Pakiet ten będzie kołem ratunkowym dla gospodarki amerykańskiej w związku ze skutkami pandemii COVID-19. Z punktu widzenia obywatela to dobra wiadomość, jednakże zauważmy, że oznacza to przyszłe długoterminowe zobowiązanie Systemu Rezerwy Federalnej, który realizuje zadania banku centralnego Stanów Zjednoczonych.

Powyższe czynniki powodują zjawisko ryzyka inwestowania w kryptowaluty, a tym samym pojawienie się kolejnych piramid finansowych czy prania pieniędzy, związanych z wykorzystaniem euforii, jakimi są kurs wzrostu Bitcoina i innych najpopularniejszych kryptowalut. Dowodem powyższego twierdzenia jest opublikowanie alertu ostrzeżeniowego o ryzykach związanych z nabywaniem i obrotem kryptoaktywami (w tym walutami wirtualnymi oraz kryptowalutami), stanowiącego kompendium na witrynie internetowej Komisji Nadzoru Finansowego.

Analizując zebrany materiał, należy stwierdzić, że zaobserwowane zjawisko związane z Bitcoinem jest następujące: przed dużym spadkiem jego wartości pojawiają się informacje wyprzedzające to zjawisko w wywiadach z ekspertami różnych dziedzin. Tak było na przestrzeni ostatnich lat. Zatem zawsze będą podziały na zwolenników inwestowania kryptowalut i ich przeciwników.

Ochrona osób zawiadamiających o nadużyciach – mechanizm i nowe obowiązki dla pracodawców

Opracował: Marek Kołtun, 28.04.2021 r.

W 2017 r. Komisja Europejska przedstawiła wyniki badań, które wskazały, że 81% ankietowanych na terenie Unii Europejskiej, a 91% na terenie Polski nie zgłosiło przypadków nadużyć korupcyjnych i oszustw, których doświadczyło lub było świadkiem. Ponad połowa badanych stwierdziła, że nie wie, gdzie należy zgłosić opisywane nadużycie. Whistleblowing to termin zapożyczony z języka angielskiego, określający system zgłaszania informacji o nadużyciach. Z kolei osoba, która posiadając istotne informacje i okoliczności o nieprawidłowościach, dokonuje zgłoszenia uprawnionym osobom wewnątrz struktur przedsiębiorstwa lub uprawnionym z mocy ustawy organom ścigania, nazywana jest whistleblowerem – sygnalistą.

Osobą uprawioną do ujawnienia ww. informacji jest każdy pracownik sektora publicznego lub prywatnego. Mogą nią być:

- pracownicy, kandydaci lub byli pracownicy, pracownicy korpusu służby cywilnej, wolontariusze, stażyści, praktykanci;

- członkowie spółek, organów nadzorczych, udziałowcy czy akcjonariusze;

- osoby wykonujące swoje obowiązki pod nadzorem kierownictwa, zamawiających, wykonawców, podwykonawców lub dostawców.

W 2019 r. została przyjęta Dyrektywa Parlamentu Europejskiego i Rady (UE) 2019/1937 w sprawie ochrony osób zgłaszających naruszenia prawa Unii Europejskiej. Pojęcie „sygnalisty” wejdzie do polskiego porządku prawnego już 17 grudnia 2021 r. Implementacja nakłada na pracodawców sektora publicznego i niepublicznego zatrudniających obowiązek wypracowania odpowiednich systemów zgłaszania nadużyć oraz ochrony osób sygnalizujących, w tym uchwalenia właściwej, wewnętrznej procedury. Dyrektywa wprowadza także tzw. minimalne standardy zapewniające sygnalistom wysoką ochronę przed odwetem, do których należą dyskretne kanały przyjmowania zgłoszeń i zachowanie zasady należytej staranności przy podejmowaniu działań następczych. Potwierdzenie przyjęcia zgłoszenia jest ograniczone terminem siedmiu dni, a maksymalny termin na przekazanie zwrotnych informacji dotyczących działań następczych osobie godnej zaufania lub konkretnemu działowi w celu podejmowania działań następczych wynosi trzy miesiące.

Osoba zgłaszająca będzie miała do wyboru sposób zgłoszenia – wewnątrz lub zewnątrz organizacji, może też ujawnić informacje publicznie. Zgłoszenia działań niezgodnych z prawem dotyczą niżej wymienionych obszarów:

- zamówienia publiczne;

- usługi, produkty i rynki finansowe oraz zapobieganie praniu brudnych pieniędzy i finansowaniu terroryzmu;

- bezpieczeństwo produktów i ich zgodność z wymogami;

- bezpieczeństwo transportu;

- ochrona środowiska;

- ochrona radiologiczna i bezpieczeństwo jądrowe;

- bezpieczeństwo żywności i pasz, zdrowie i dobrostan zwierząt;

- zdrowie publiczne;

- ochrona konsumentów;

- ochrona prywatności i danych osobowych oraz bezpieczeństwo sieci i systemów informacyjnych;

- ochrona interesów finansowych UE;

- korupcja i inne bezprawne działania mające wpływ na wydatki UE, w tym pobieranie przychodów i funduszy.

Osoby posiadające wiedzę dotyczącą nadużyć często rezygnują z możliwości ich zgłoszenia z obawy przed działaniami odwetowymi. W 2019 r. Fundacja im. Stefana Batorego przeprowadziła sondaż, którego celem było uzyskanie informacji od badanych z zakresu stosunku obywateli Polski do tematyki wsparcia i ochrony sygnalistów. Wynikiem przedmiotowego sondażu jest fakt, iż znaczna część ankietowanych przewiduje negatywne reakcje następstw na sposób postępowania sygnalisty. Zatem należy stwierdzić, że istnieje uzasadniona potrzeba zastosowania sankcji karnych wobec osób, które podejmują działania odwetowe w stosunku do sygnalistów ujawniających nadużycia w miejscu pracy. Przedmiotowa dyrektywa zakazuje możliwości stosowania jakichkolwiek form i metod odwetu wobec sygnalistów.

Do chwili obecnej w naszym kraju nie obowiązywały przepisy prawa, które regulowałyby status prawny osoby zgłaszającej nadużycia, a także tryb i ewentualne sposoby naruszeń prawa. Przez wielu specjalistów opisywana implementacja jest nazywana mianem rewolucji w 2021 r. W niewielkim gronie międzynarodowych przedsiębiorstw procedury zgłaszania nieprawidłowości są już stosowane i określane mianem zarządzania ryzykiem.

Z badania przeprowadzonego przez Association of Certifield Fraud Examiners w 2020 r. wynika, że podmioty gospodarcze, które wdrożyły ww. procedury odnotowały wyższy współczynnik związany ze skutecznością zapobiegania i minimalizowania obszaru ryzyka związanego z oszustwami i korupcją czy procederem prania pieniędzy.

Federalna Republika Nigerii ogłosiła wprowadzenie cyfrowej waluty eNaira

Opracował: Marek Kołtun, 28.11.2021 r.

Federalna Republika Nigerii jako pierwszy kraj znajdujący się na terytorium Afryki, a także jako jeden z pierwszych krajów globu 25 października 2021 r. zdecydowała się na wprowadzenie cyfrowego środka płatniczego, jakim jest eNaira (wcześniej uczyniły to m.in. Bahamy, Saint Lucia, Grenada, Antigua i Barbuda). Ma to na celu m.in. poprawę i usprawnienie transakcji, poprawę płynności finansowej Nigerii oraz handlu krajowego i zagranicznego – taką informację podała arabska stacja telewizyjna Al-Jazeera.

Zgodnie z oświadczeniem szefa nigeryjskiego Banku Centralnego Goldwina Emefiele „eNaira – waluta cyfrowa i naira – jednostka monetarna posiadają te same wartości i będą w obiegu występować po kursie jeden do jeden”. Cyfrowa waluta eNaira Banku Centralnego nie jest kryptowalutą taką jak Bitcoin, Dashcoin czy Litecoin, które nie są walutami w większości krajów, gdyż nie stanowią ogólnie akceptowanej formy płatności.

Waluta cyfrowa to bezpośrednie zobowiązanie Banku Centralnego, dostępna dla wszystkich gospodarstw domowych i podmiotów gospodarczych, jednocześnie pozwalająca na korzystanie z elektronicznych środków cyfrowych Banku Centralnego. eNaira swoje funkcjonowanie oparła na rozproszonym zapisie kryptograficznym, jakim jest protokół blockchain – system bazujący na przechowywaniu zapisów transakcji księgowych w sieci jednostek centralnych.

Federalna Republika Nigerii wprowadziła walutę cyfrową, aby promować i ułatwić usługi finansowe, umożliwić swoim obywatelom bezpośrednie wypłaty różnego rodzaju świadczeń finansowych, obniżyć koszty przetwarzania gotówki, poprawić dostępność i użyteczność środka płatniczego Banku Centralnego, umożliwić płatność w systemie peer-to-peer, zwiększyć przychody i zarazem ściągalność zobowiązań podatkowych, wspierać system płatności, a także poprawić efektywność płatności transgranicznych.

Wraz z polityką bezpieczeństwa waluty cyfrowej pojawia się ryzyko zagrożenia związane z zakłóceniem systemów bankowych. To zdarzenie jest prawdopodobne w sytuacji, gdy obywatele Federalnej Republiki Nigerii zdecydują się na posiadanie waluty cyfrowej zamiast przechowywać fizyczną nairę na rachunku bankowym. To zjawisko niesie także ryzyko powstania sytuacji, że banki nie będą mieć pieniędzy na udzielenie kredytów i innych produktów finansowych. Może to skutkować podniesieniem stóp procentowych w celu zachęcenia do utrzymywania depozytów w bankach. W konsekwencji mogą wzrosnąć odsetki naliczane od pożyczek, aby w ten sposób pokryć odsetki od oszczędności. Ponieważ jednak eNaira nie jest oprocentowana, a Bank Centralny może nakładać limity transakcji i salda na niektóre portfele kryptograficzne eNaira, ryzyko to jest zminimalizowane. Drugie ryzyko ma charakter operacyjny, gdyż w przypadku wystąpienia awarii systemów informatycznych, awarii teleinformatycznych lub cyberataków mogą one zagrażać prywatności użytkowników – zatem Bank Centralny zobowiązany został do wprowadzenia bezpieczeństwa teleinformatycznego.

Bank Centralny przejmie także funkcję prowadzenia centralnej księgi blockchain wszystkich transakcji użytkowników eNairy. Z kolei Międzynarodowy Fundusz Walutowy szacuje, że Produkt Krajowy Brutto Republiki Federalnej Nigerii, który posiada najmocniejszą gospodarkę na całym kontynencie Afryki, wyniesie w 2021 r. 480 mld dolarów. W swoim przemówieniu prezydent Federalnej Republiki Nigerii oświadczył, że eNaira może też pomóc w przeniesieniu znacznej liczny osób i podmiotów gospodarczych z sektora nieformalnego do formalnego, zwiększając aparat podatkowy Nigerii.

W jaki sposób sprawcy czynów zabronionych dokonują procederu prania brudnych pieniędzy za pośrednictwem kryptowalut

Opracował: Marek Kołtun, 21.09.2020 r.

Proces prania pieniędzy to umyślne i z góry zaplanowane czynności, których celem jest wprowadzenie do legalnego obrotu środków finansowych lub innych wartości majątkowych pozyskanych z nieujawnionych źródeł dochodu bądź też służących do finansowania nielegalnych działalności. Z problemem tym od wielu lat mierzą się właściwe organy ścigania. W celu ujawnienia i ujęcia sprawców tych nadużyć przestępstwo prania pieniędzy powinno być łączone ze wszystkimi poważnymi czynami zabronionymi, tak aby jak najszerszy zakres przestępstw był uznawany za przestępstwa źródłowe dla prania pieniędzy i finansowania terroryzmu. W polskim prawie karnym art. 299 Kodeksu karnego określa znamiona czynu zabronionego, jakim jest właśnie pranie pieniędzy.

Bitcoin BTC i altcoiny od chwili swojego pojawienia się miały stanowić bezpieczny sposób wymiany pieniędzy. Stopniowo ich wartość rosła i pojawiły się na giełdzie, natomiast dla przestępców stały się doskonałą metodą prania brudnych pieniędzy. Realizację tego procederu umożliwiają:

- kantory kryptowalutowe – oferujące możliwość kupna/sprzedaży kryptowalut. Jednak nie każdy wie, że transakcje od kwoty 15 tys. euro wymagają przeprowadzenia KYC (ang. Known Your Customer), czyli procedury należytej staranności, do której zobowiązane są instytucje finansowe oraz inne podmioty prawne świadczące usługi, w tym zidentyfikowania swoich klientów (zalecenia The Financial Action Task Force – FATF). Transakcję do kwoty 15 tys. euro można zrealizować anonimowo na dwa sposoby: face-to-face i online. Kantory kryptowalutowe w swojej ofercie posiadają zazwyczaj najpopularniejsze kryptowaluty, w tym Bitcoin BTC. Jeśli pobierana jest prowizja, opłaty wynoszą około 4% od transakcji;

- usługi mieszania kryptowalut (ang. cryptocurrency tumbler) – czyli czynności mające na celu wymieszanie możliwych do ujawnienia lub skażonych transakcji za pośrednictwem kryptowalut w taki sposób, by ukryć drogę prowadzącą do źródła tych transakcji. Tumblery, utworzone w celu zapewnienia większej anonimowości użytkownikom – transakcje kryptowalut są publiczne – dotyczą zazwyczaj najpopularniejszej kryptowaluty, jaką jest Bitcoin (stąd nazwa: mikser do bitcoinów). Głównymi cechami tumblerów jest dostęp do Darknetu, pobieranie prowizji w przedziale od 0,30% do 10% oraz możliwość rozdzielenia Bitcoina na wiele portfeli. Opisany model stanowi najpopularniejszą metodę na rozwiązanie problemu kradzieży kryptowalut, gdyż nie ma pośrednika. Jest to jednak zarazem najpopularniejszy sposób na pranie pieniędzy za pośrednictwem kryptowalut;

- bitomaty – to urządzenia o niemalże identycznym sposobie działania jak bankomaty, z tym że każda transakcja dokonywana jest przy użyciu kryptowaluty. Korzystając z bitomatu, zamieniamy kryptowalutę na gotówkę lub odwrotnie. Zazwyczaj bitomaty pobierają prowizję zysku od 1% do 5%, a wpłaty możemy dokonać nawet do kilkudziesięciu tysięcy złotych. W ostatnich latach nastąpił wzrost ich liczby o przeszło 150%. Najważniejszą zaletą dla użytkowników jest anonimowość;

- wymiana BTC na alternatywne altcoiny o wartości kilkukrotnie niższej od BTC.

Zdjęcie wskazujące na proces prania pieniędzy, który składa się z czterech etapów.

„Czarny rynek” rozwija się globalnie w każdej strefie gospodarczej, a w ostatnim okresie przeniósł się także na terytorium Unii Europejskiej. Od kilku lat, jak wynika z raportu „Europolu”, sprawcy czynów zabronionych coraz częściej do prania brudnych pieniędzy używają wirtualnych walut. Są one trudniejsze do wykrycia przez organy ścigania dzięki możliwości zachowania anonimowości i decentralizacji protokołu blockchain. „Europol” opublikował, że na terytorium Europy za pośrednictwem transakcji przy wykorzystaniu kryptowalut pierze się od około 3 do 4 miliardów funtów brytyjskich.

Wyróżniamy następujące źródła pochodzenia pieniędzy:

1. Czyste – czyli dochody pochodzą z legalnych źródeł i zapłacono odpowiednie podatki.

2. Szare – dochody pozyskiwane są głównie z „szarej strefy”, w której działalności gospodarcze są prowadzone bez zezwoleń. Najczęściej również nie są płacone podatki.

3. Brudne – dochody nieujawnione organom administracji skarbowej, pochodzące najczęściej z działalności przestępczej (ale nie jest to reguła).

W świetle obowiązujących aktów prawnych Ministerstwo Finansów RP w Krajowej Ocenie Ryzyka Prania Pieniędzy oraz Finansowania Terroryzmu z 2019 r. wysuwa spostrzeżenia, że wysoki poziom zaawansowania nowych technologii blockchain i kryptowalut istotnie utrudnia zamierzone plany zakresu obowiązków z niej wynikających. Ustawa o przeciwdziałaniu praniu pieniędzy i finansowaniu terroryzmu zdefiniowała termin instytucji zobowiązanych, które w ramach swoich działalności świadczą usługi związane z wymianą i przechowywaniem kryptowalut. Niemniej jednak w znacznej mierze pozostałe aspekty wchodzące w zakres ich działalności pozostają poza regulacją prawną.

Opracował: Marek Kołtun, 30.11.2020 r.

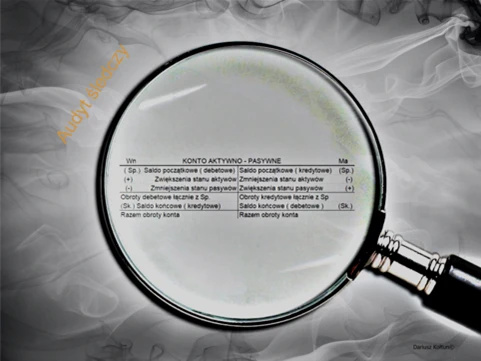

Audyt śledczy jako identyfikacja ryzyka nadużyć

Problem ujawnienia przypadków oszustw przez uprawnione do tego organy w obszarze ekonomicznym sukcesywnie wzrasta. W tym zakresie wprowadzenie w finansach metod przeciwdziałających nieprawidłowościom staje się nieskuteczne (badanie przeprowadzone przez KPMG). Mimo widocznych sukcesów w walce z korupcją, zwłaszcza w ostatnim czasie, stanowi ona nadal ogromne zagrożenie dla systemu ekonomicznego, a także dla społeczeństwa.

Najbardziej dotkniętym tym problemem obszarem życia publicznego w Polsce są zamówienia publiczne na modernizację i rozbudowę infrastruktury, bezpieczeństwa i obronności, w szczególności w zakresie opracowania i ogłaszania zamówień publicznych w oparciu o nieprawidłowo opracowaną lub umyślnie zmanipulowaną dokumentację. „Rządowy Program Przeciwdziałania Korupcji na lata 2018-2020” dotyczy sposobów walki z tym zjawiskiem, zwłaszcza z lobbingiem prowadzonym niezgodnie z obowiązującym prawem, nielegalnym udzielaniem koncesji na poszukiwanie kopalin, wydawaniem nieprawidłowych decyzji o lokalizacji przedmiotu zamówienia, możliwością wpływania na inwestycje przez organizacje, a także manipulacją informacji.

Aby zminimalizować wymienione zjawisko, stosuje się audyt śledczy (ang. forensic audit), czyli metody dochodzeniowe przy zastosowaniu technik kryminalistyki, metod rachunkowości, ewidencjonowania zdarzeń operacyjnych w podmiotach, sporządzania dokumentacji mających wpływ na prawidłowe funkcjonowanie podmiotów sektora publicznego, niepublicznego oraz organizacji pozarządowych. Powyższe czynności służbowe przeprowadza audytor, który musi cechować się m.in. spostrzegawczością, etyką pracy, otwartością, precyzją i wytrwałością. Wymieniony rodzaj audytu jest nazywany także rachunkowością sądową i skupia się na ujawnieniu takich obszarów, jak:

- nieprawidłowości w prowadzeniu ksiąg rachunkowych i sporządzaniu sprawozdań finansowych,

- nieprawidłowości związane z ogłaszaniem upadłości firm,

- oszustwa giełdowe i podatkowe,

- pranie brudnych pieniędzy,

- oszustwa informatyczne,

- przestępstwa przeciwko wiarygodności obiegu dokumentów.

Nieprawidłowości zazwyczaj występują na etapie tworzenia dowodów księgowych lub poza rachunkowością, a także w procesie ewidencjonowania dowodów i przygotowania sprawozdań finansowych lub innych dokumentów księgowych. Aby właściwie przeprowadzić audyt śledczy, należy podjąć odpowiednie działania w trybie niecierpiącym zwłoki od chwili otrzymania informacji o podejrzeniu wystąpienia nieprawidłowości. Do ustalenia dokładnych okoliczności zdarzenia lub znamion czynu zabronionego wykorzystuje się regułę „7 złotych pytań kryminalistyki”, aby stwierdzić:

- co się zdarzyło? – okoliczności będące przedmiotem kontroli,

- gdzie miało miejsce zdarzenie? – miejsce powstania okoliczności,

- kiedy zaistniało zdarzenie? – dokładny lub przybliżony czasokres zdarzenia, w tym chronologię,

- jak dokonano popełnienia czynu zabronionego? – dokładny sposób zdarzenia,

- czym posługiwał się sprawca? – rodzaj środków i narzędzia, jakimi posłużył się sprawca, by dokonać przestępstwa,

- dlaczego sprawca tak postąpił? – motywy, jakimi kierował się sprawca w chwili popełnienia czynu zabronionego,

- kto był uczestnikiem zdarzenia? – kto był sprawcą lub sprawcami, kto został pokrzywdzony, a także odnaleźć świadków zdarzenia.

W zależności od posiadanych informacji o nieprawidłowości współpracuje się z osobami funkcyjnymi podmiotu, w którym zostaje prowadzony audyt. W tym celu pomocne może okazać się:

- ustalenia faktów ujawnienia nieprawidłowości,

- wykorzystanie dokumentacji służbowej podmiotu kontrolowanego,

- wykorzystanie metadanych zapisanych na nośnikach danych,

- rozpytanie i ustalenie relacji interpersonalnych pomiędzy szczeblami pracowników, którzy mogą posiadać istotne informacje, nawet te poszlakowe,

- badanie poligraficzne – po uzyskaniu zgody można je przeprowadzić w celu wykluczenia, a także zawężenia osób podejrzewanych o dokonanie zdarzenia,

- wykorzystanie pozostałych dziedzin kryminalistyki celem ustalenia dokładnych znamion czynu zabronionego, np. badanie podpisów odręcznych w dokumentach, charakteru pism, linii papilarnych itp.,

- prowadzenie obserwacji, w tym emocji, wśród pracowników, ich niepokoju i złości, by we właściwy sposób móc dokonać weryfikacji świadków mających wiedzę na temat okoliczności zaistnienia nieprawidłowości,

- dokonanie weryfikacji osób powiązanych ze sobą np. komisji przetargowej, wykonawców, a także zamawiającego,

- inne czynności, które okażą się konieczne podczas prowadzenia kontroli.

W ocenie światowego lidera audytu śledczego Ernst & Young zakres audytu śledczego obejmuje m.in. wykrywanie nieprawidłowych zachowań, w tym nieuczciwości i nadużyć, ujawnienie nieprawidłowości związanych z działaniem rynku finansowego, wykrywanie wykorzystania informacji niejawnych w przypadku konfliktu interesów itp. Ważnymi elementami audytu śledczego jest wyznaczenie kryteriów, takich jak: wzorca działania, celowości, gospodarności oraz rzetelności przy zachowaniu zasady najwyższej staranności. Sam proces audytu śledczego winien być sprawny, skuteczny, dokładny i przejrzysty.

Analizy finansowe blockchain

Opracował: Marek Kołtun, 12.09.2022 r.

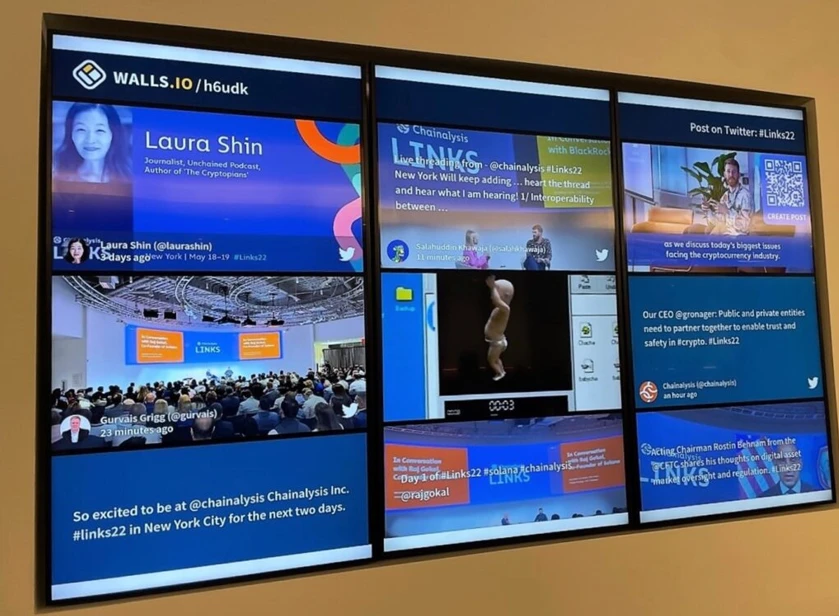

W dniach 18–19 maja 2022 r. w Nowym Jorku odbyła się konferencja pt. „Chainalysis Links”, w której uczestniczył Marek Kołtun – biegły sądowy, a także analityk firmy Security in Practice. Był on jedynym reprezentantem Polski na elitarnej nowojorskiej konferencji. Organizatorem uroczystości był globalny podmiot specjalizujący się w analizie blockchain – Chainalysis, który współpracuje na co dzień z Federalnym Biurem Śledczym Stanów Zjednoczonych (FBI) czy Narodową Agencjąnds. Przestępczości (NCA), Specjaliści z Chainalysis podejmują współpracę także z innymi podmiotami o profilu działania podobnym do FBI czy NCA, na całym świecie.

Głównym celem konferencji była wymiana doświadczeń ekspertów i liderów z całego świata, którzy zajmują się analizą ekosystemu kryptograficznego. Wydarzenie było zorganizowane na dwóch poziomach – dla początkujących i zaawansowanych w obszarach związanych z m.in. DeFi po NFT, DEX, czy Web3, a także zorganizowaną przestępczością kryptograficzną, compliance, zarządzaniem ryzykiem i śledztw. Wśród zaproszonych gości znalazły się takie osoby, jak burmistrz Nowego Jorku, dziennikarka Laura Shin, przedstawiciele administracji Stanów Zjednoczonych, a także osoby funkcyjne największych instytucji inwestycyjnych zajmujących się cyfrowymi finansami.

Drugim istotnym celem opisywanej konferencji było wskazanie występującego ryzyka przeciwdziałania praniu brudnych pieniędzy oraz finansowania terroryzmu, które powstają podczas wyzwań technologicznych, zachodzących przy opracowywaniu zgodności funkcjonowania kryptowalut [od tradycyjnych programów zgodności. Równie istotne było przytoczenie funkcji należytej staranności oraz regulacji bankowych (ang. KYC, czyli „poznaj swojego klienta”) przy opracowywaniu kryptograficznych analiz finansowych. W trakcie prezentacji pojawiały się zagadnienia związane z Web3, czyli terminem, którego autorem jest Gavin Wood, współzałożyciel kryptowaluty Ethereum. Przewodnią funkcją Web3 – Internetu przyszłości jest maksymalna decentralizacja, co oznacza, że opisywana sieć będzie we władaniu jej twórców, a nie globalnych koncernów.

Kolejnym istotnym obszarem w funkcjonowaniu kryptoaktywów są zdecentralizowane giełdy zwane DEX, które pozwalają kupującym lub sprzedającym kryptowaluty na ich wymianę bez obowiązku przekazywania nadzoru nad swoimi wartościami któremukolwiek pośrednikowi.

Do najpopularniejszych kryptogiełd należą Binance, Huobi, Bitfinex. Oprócz DEX prelegenci przedstawili prezentację dotyczącą funkcjonowania finansów zdecentralizowanych zwanymi DeFi. Termin ten odnosi się do aplikacji, która działa w oparciu o technologię blockchain. Zachodzą tam różnego rodzaju transakcje rachunkowe, które wcześniej nadzorowały banki lub inne instytucje finansowe. Dla kryptograficznych aplikacji DeFi pośrednicy są zbędni, a znaczna część kontroli należy do właścicieli kryptoaktywów. Niesie to za sobą przeprowadzanie szybszych transakcji, a także mniejsze koszty.

Warta uwagi była prezentacja połączonych trzech organów ścigania: US Secret Service, administracji podatkowej USA i funkcjonariuszy policji w Calgary w Kanadzie, którzy na podstawie prowadzonego postępowania przygotowawczego, własnych spostrzeżeń i wyciągniętych wniosków pokazali sposoby ujęcia sprawców czynów zabronionych w obszarze blockchain.

Przedstawiciele Chainalysis podczas wystąpienia dla gości specjalnych zaprezentowali praktyczną prezentację przy wykorzystaniu swojej aplikacji analitycznej blockchain na przykładzie ujawnienia cybersprawców z Korei Północnej. W 2021 r. Grupa Lazarus powiązana z Koreą Północną, zwana także jako ATP38 (kierowana przez wojskową agencję wywiadowczą), dokonała co najmniej siedem ataków na platformy kryptowalutowe, podmioty inwestycyjne i scentralizowane giełdy. Przynętami były wiadomości phishingowe, expoity, złośliwe oprogramowanie, a także zaawansowana socjotechnika do wprowadzania wartości finansowych z „gorących” portfeli kryptograficznych wymienionych podmiotów, które posiadały stały dostęp do sieci online. Po kradzieży tych instrumentów finansowych Korea Północna rozpoczęła proces przeprowadzania cyfrowych instrumentów przez cztery etapy prania brudnych pieniędzy, aby w końcowym rezultacie zintegrować i wypłacić pieniądze. Zatem możemy określić ten przypadek jako klasyczny przykład wykorzystania kryptoaktywów do procederu prania brudnych pieniędzy.

Różnorodność skradzionych kryptoaktywów przez wywiad wojskowy Korei Północnej pozwoliła na określenie różnych metod wprowadzania do obiegu „wypranych” wartości finansowych:

- Tokeny i altcoiny ERC-20 są zamieniane na kryptowalutę Ethereum za pośrednictwem wymiany zdecentralizowanych kryptogiełd.

- Kryptowaluta Ethereum jest mieszana transakcjami wpłat i wypłat, a następnie wymieniana na kryptowalutę Bitcoin.

- Transakcje kryptowaluty Bitcoin zostają zmiksowane i wysyłane do nowo utworzonych portfeli na adresy depozytowe, które znajdują się na kryptogiełdach usytuowanych w Azji – są to potencjalne punkty wypłaty.

Na uwagę zasługuje także nowa forma przestępczości kryptograficznej, czyli ransomware, która polega na blokowaniu dostępności do systemów elektronicznych. Federalne Biuro Śledcze Stanów Zjednoczonych poinformowało, że według stanu na luty 2022 r. zidentyfikowali płatności, jakie były pobierane za udostępnienie oprogramowania ransomware o wartości ponad 720 mln USD. FBI przedstawiło także praktyczne zastosowanie zaawansowanej aplikacji analiz finansowych, która pozwala na powiązanie schematami śladów, jakie zostały pozostawione w sieci online. Następnie aplikacja segreguje w schematy graficzne, by w przejrzysty sposób można było wyciągnąć wnioski i dalsze zamierzenia w kierunku ujęcia sprawcy lub sprawców.

W dalszym ciągu rośnie ogromny postęp technologiczny w dziedzinie cyfrowych instrumentów finansowych. Wraz ze wzrostem pojawiają się nowe ryzyka zagrożeń, które bywają trudne do zidentyfikowania. Aby temu zapobiec, należy najpierw wejść w posiadanie odpowiedniej wiedzy specjalistycznej, dzięki której staniemy się ostrożniejsi i świadomi zagrożeń.